在 Rocky Linux 上使用 Let's Encrypt 证书保护 Apache

为了在 Rough Linux 上使用 Let's Encrypt 证书保护 Apache,管理员可以确保通过 HTTPS 进行安全通信。通过获取和安装 Let's Encrypt 证书,Apache 可以加密数据传输,提高安全性并保护敏感数据。此过程包括配置 Apache 以使用该证书,为网站启用 HTTPS,并确保服务器和客户端之间所有通信均已加密。Let's Encrypt 证书受主要浏览器信任,为保护 Rough Linux 上的 Apache Web 服务器提供了一种经济高效且广泛认可的解决方案。

使用的方法

获取 Let's Encrypt 证书

配置 Apache

获取 Let's Encrypt 证书

在 Rocky Linux 上使用 Let's Encrypt 证书保护 Apache 的过程中,获取 Let's Encrypt 证书包括从 Let's Encrypt 请求并接收有效的证书。这通常包括证明域所有权以及生成 Let's Encrypt 信任的证书。证书充当数字凭证,验证服务器的真实性并启用通过 HTTPS 的安全通信。通过获取 Let's Encrypt 证书,管理员可以确保 Rough Linux 上的 Web 服务器配备了已知且受信任的证书,从而提高安全性并确保在服务器和客户端之间传输敏感数据。

算法

首先在 Rough Linux 服务器上安装 Certbot 工具或其他类似的客户端。

确定您需要 Let's Encrypt 证书的域名。

使用 Certbot 或其他客户端命令来请求所需域名的证书。这通常包括通过验证过程来证明域的所有权,例如在服务器上放置特定文件或 DNS 记录。

验证成功后,客户端将为该域生成有效的 Let's Encrypt 证书。

将获得的证书和相应的私钥安全地存储在服务器上的安全位置。

配置 Apache 的虚拟主机设置以使用获取的证书和私钥进行安全通信。

测试配置以确保 Apache 可以有效地使用 Let's Encrypt 证书并通过 HTTPS 提供内容。

设置自动证书续订机制,因为 Let's Encrypt 证书的有效期有限。这可以通过使用 Certbot 的自动续订功能或安排 cron 作业来定期运行证书续订命令来完成。

输出

配置 Apache

在 Rough Linux 上使用 Let's Encrypt 证书保护 Apache 的过程中,配置 Apache 包括修改 Apache 服务器配置以启用 HTTPS 并指定使用获取的证书的相应设置。这包括更新 Apache 虚拟主机配置文件以监听 HTTPS 端口(通常为 443),并将 SSLCertificateFile 和 SSLCertificateKeyFile 等 SSL/TLS 设置分别指向 Let's Encrypt 证书和私钥文件。此外,可以配置其他必要的 SSL/TLS 设置,例如 SSLProtocol 和 SSLCipherSuite,以确保安全和符合标准的连接。正确配置 Apache 至关重要,以确保正确启用 HTTPS 并使用 Let's Encrypt 证书建立与客户端的安全通信。

算法

首先使用合适的客户端(如 Certbot)为您的域名获取 Let's Encrypt 证书。

获取证书后,找到与需要保护的虚拟主机对应的 Apache 配置文件。此文件通常位于 /etc/httpd/conf.d/ 或 /etc/apache2/sites-available/ 文件夹中。

使用文本编辑器打开 Apache 配置文件,并找到要保护的域的虚拟主机块。

在虚拟主机块中,添加或修改必要的指令以启用 HTTPS。这包括将 SSLCertificateFile 和 SSLCertificateKeyFile 等 SSL/TLS 设置分别指向 Let's Encrypt 证书和私钥文件。

此外,配置其他所需的 SSL/TLS 设置,例如 SSLProtocol 和 SSLCipherSuite,以提高安全性并符合标准。

保存对 Apache 配置文件的更改并退出文本编辑器。

通过运行适当的命令(例如 apachectl configtest 或 apache2ctl configtest)测试 Apache 配置,以确保没有语法错误。

如果配置测试成功,请重新启动或重新加载 Apache 服务器以应用更改。根据您的 Linux 发行版,使用 systemctl restart httpd 或 apache2 reload 等命令。

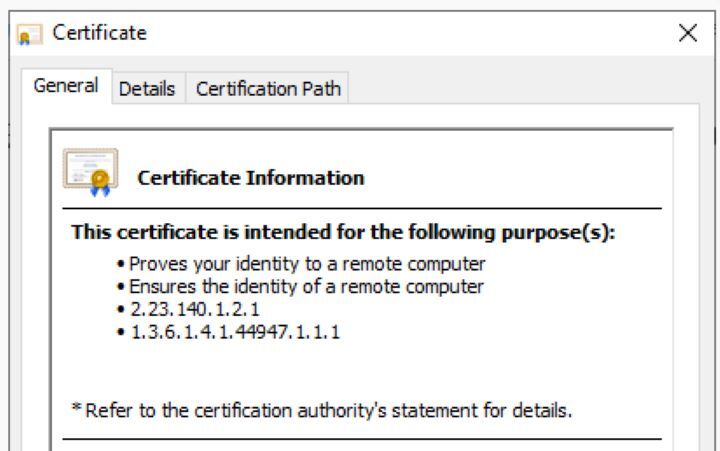

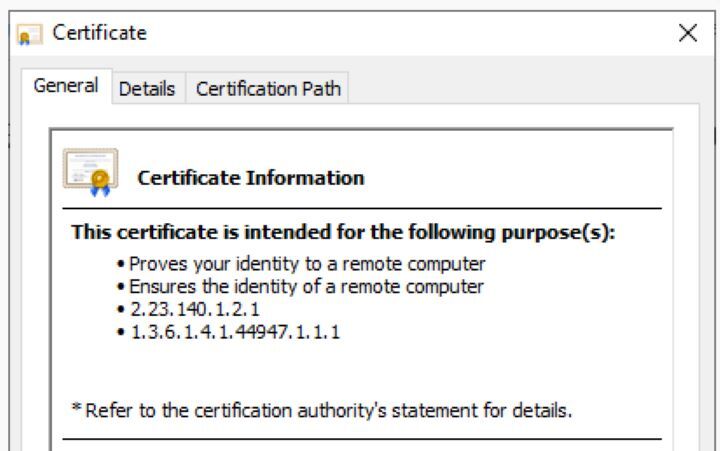

通过在 Web 浏览器中访问该域来验证 Apache 是否正在通过 HTTPS 提供网站。确保 Let's Encrypt 证书有效且受信任。

输出

结论

本文提供了关于在 Rough Linux 上使用 Let's Encrypt 证书保护 Apache 的全面指南。它解释了 HTTPS 通信的重要性以及使用 Let's Encrypt 证书进行加密的好处。本文涵盖了两个主要步骤:获取 Let's Encrypt 证书和配置 Apache,并为每种方法提供了算法。它强调了正确配置的重要性,并突出了 Let's Encrypt 证书的可靠性和经济高效性。总而言之,本文旨在为管理员提供信息和步骤,以增强其 Rough Linux 上 Apache Web 服务器的安全性。

数据结构

数据结构 网络

网络 关系数据库管理系统 (RDBMS)

关系数据库管理系统 (RDBMS) 操作系统

操作系统 Java

Java iOS

iOS HTML

HTML CSS

CSS Android

Android Python

Python C 编程

C 编程 C++

C++ C#

C# MongoDB

MongoDB MySQL

MySQL Javascript

Javascript PHP

PHP