- 安全测试教程

- 安全测试 - 首页

- 安全测试 - 概述

- 安全测试 - 流程

- 安全测试 - 恶意软件

- HTTP 协议基础

- HTTPS 协议基础

- 编码和解码

- 安全测试 - 密码学

- 安全测试 - 同源策略

- 安全测试 - Cookie

- 黑客攻击 Web 应用程序

- 安全测试 - 注入

- 测试身份验证失效

- 测试跨站脚本攻击

- 不安全的直接对象引用

- 测试安全配置错误

- 测试敏感数据泄露

- 缺少功能级访问控制

- 跨站请求伪造

- 存在漏洞的组件

- 未经验证的重定向和转发

- 安全测试 - Ajax 安全

- 测试安全 - Web 服务

- 安全测试 - 缓冲区溢出

- 安全测试 - 拒绝服务

- 测试恶意文件执行

- 安全测试 - 自动化工具

- 安全测试有用资源

- 安全测试 - 快速指南

- 安全测试 - 有用资源

- 安全测试 - 讨论

安全测试 - 敏感数据泄露

随着网络应用程序日益增多,并非所有应用程序都具备安全性。许多 Web 应用程序没有妥善保护敏感用户数据,例如信用卡信息/银行账户信息/身份验证凭据。黑客可能会窃取这些保护不力的数据来进行信用卡欺诈、身份盗窃或其他犯罪活动。

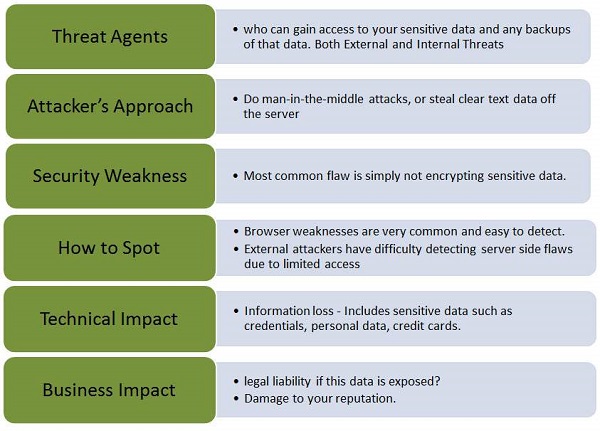

让我们借助简单的图表了解此缺陷的威胁主体、攻击媒介、安全弱点、技术影响和业务影响。

示例

安全配置错误的一些典型示例如下所示:

某个网站根本没有为所有经过身份验证的页面使用 SSL。这使得攻击者能够监控网络流量并窃取用户的会话 Cookie,从而劫持用户会话或访问其私密数据。

某个应用程序以加密格式将信用卡号码存储在数据库中。检索时会对其进行解密,这使得黑客能够执行 SQL 注入攻击以明文检索所有敏感信息。可以通过使用公钥加密信用卡号码,并允许后端应用程序使用私钥对其进行解密来避免这种情况。

动手操作

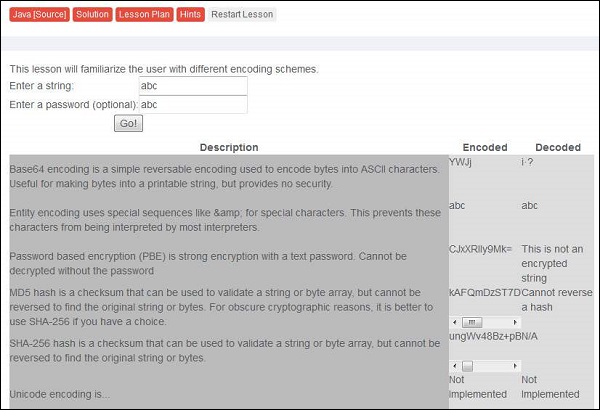

步骤 1 - 启动 WebGoat 并导航到“不安全存储”部分。下面显示了同一部分的快照。

步骤 2 - 输入用户名和密码。现在是时候学习我们之前讨论过的不同类型的编码和加密方法了。

预防机制

建议不要无必要地存储敏感数据,如果不再需要,应尽快将其删除。

务必确保我们采用了强大且标准的加密算法,并建立了适当的密钥管理机制。

还可以通过禁用收集敏感数据(如密码)的表单的自动填充功能,以及禁用包含敏感数据的页面的缓存来避免这种情况。

广告