网络安全 - 键盘记录器

在网络攻击的世界里,存在着许多前面提到的威胁形式。在本章中,我们将讨论网络攻击中主要的恶意软件元素之一,即键盘记录器。这是一种有害的恶意软件形式,它可能对系统或网络的隐私和安全构成重大威胁。

因此,让我们从键盘记录器的含义和特征开始本章。

什么是键盘记录器?

键盘记录器是由黑客创建的恶意程序,用于记录系统上的击键。它们也被称为击键记录器,顾名思义,它们会记录用户输入到计算机或网络中的每个击键。

这用于获取关键信息,如凭据、信用卡信息、密码、个人数据等等。

键盘记录器的类型

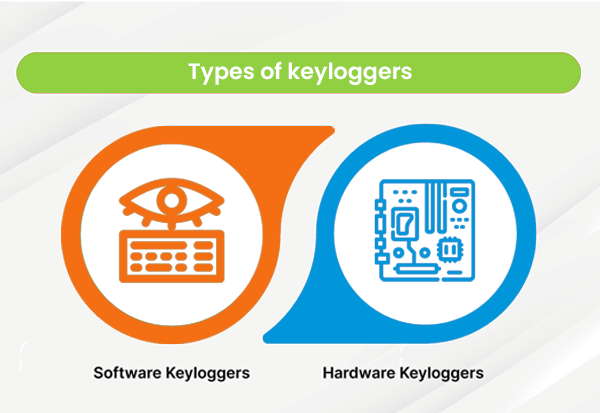

根据键盘记录器的功能,可以将其分为许多类别。但根据其性质,主要可以将其分为两种类型。以下部分简要解释了这些类型 -

1. 软件键盘记录器

这些类型的键盘记录器主要在网络攻击或黑客活动期间安装在用户的系统上。它们通过在用户输入有价值数据时窃取信息来工作。

示例

一些软件键盘记录器的示例如下所示 -

- -表单抓取键盘记录器 - 这些在用户填写表单/应用程序时窃取信息。

- -API 键盘记录器 - 这些使用 API 将信息从父站点重定向到非法站点。

- -JavaScript 键盘记录器 - 这些在 Web 浏览器中运行,并捕获网站上的击键。

2. 硬件键盘记录器

这些键盘记录器是物理设备,插入系统或网络外设以窃取数据。它们可以是简单的驱动程序或非常复杂的芯片,当这些设备插入计算机时,它们可以通过本地或无线介质传输数据。

示例

一些硬件键盘记录器的示例如下所示 -

- -键盘键盘记录器 - 这些插入键盘和计算机之间。这些是最基本的硬件键盘记录器类型。

- -USB 键盘记录器 - 这些是插入计算机 USB 端口的 USB 设备,用于捕获设备中的击键。

- -无线键盘记录器 - 它不会物理插入计算机。另一方面,它拦截输入设备和接收器之间的信号。

键盘记录器的运作方式

以下步骤说明了键盘记录器功能的时间顺序 -

- 安装 - 键盘记录器通常通过恶意电子邮件、下载或其他媒介在用户分心时安装。

- 数据捕获 - 安装后,它们开始捕获用户输入的键记录,并将它们存储在加密文件中。

- 传输 - 在上一步之后,这些加密文件被传输到黑客运营的安全服务器。

键盘记录器的有害影响

键盘记录器对许多组织和个人的信息和安全系统构成了巨大威胁。它们可能导致大规模的犯罪和抢劫,这非常危险。

以下部分解释了其中一些危险 -

- 身份盗窃 - 密码和身份很容易使用键盘记录器作为目标。作为用户,您在网站和应用程序中输入数据时应始终小心。

- 经济损失 - 当使用键盘记录器窃取信用卡信息时,存在大量巨额金钱损失的可能性。

- 企业间谍活动 - 键盘记录器可用于在没有任何事件痕迹的情况下窃取个人或组织的凭据、商业机密和知识产权。

如何预防键盘记录器攻击?

您可以采取许多措施来防止任何键盘记录器攻击事件发生在您身上 -

- 您必须避免使用不提供 HTTPS 或更高级别的保护协议的网站。这些网站通常包含某种形式的软件键盘记录器。

- 作为用户,您应始终注意添加到计算机或系统中的任何物理驱动程序。这些可以小到芯片,大到 USB 驱动器。

- 如果您使用公共网络(如公共 Wifi 网络),请始终尝试使用付费 VPN。

- 始终在主要密码保护的凭据上启用双因素身份验证。这确保了对重要数据的正确跟踪。

- 始终使用由字母、符号和数字组合而成的强密码。

- 您应始终尝试避免从可疑网站下载可疑文件。这些可能包含恶意软件和/或间谍软件内容。

- 必须更新设备上的操作系统和应用程序,以确保计算机上保留了最佳版本。旧版本通常不在更新的安全更新范围内。

广告