- 互联网安全教程

- 互联网安全 - 首页

- 互联网安全 - 概述

- 互联网安全 - Cookie

- 互联网安全 - 网络钓鱼

- 互联网安全 - 社交网络

- 互联网安全 - Chrome

- 互联网安全 - Mozilla

- 互联网安全 - Internet Explorer

- 互联网安全 - Safari

- 互联网安全 - 游戏

- 互联网安全 - 儿童安全

- 互联网安全 - 垃圾邮件

- 互联网安全 - 聊天

- 互联网安全 - 文件下载

- 互联网安全 - 交易

- 互联网安全 - 银行业务

- 互联网安全 - 电子商务

- 互联网安全 - 证书

- 互联网安全 - 邮件安全

- 互联网安全 - 身份盗窃

- 互联网安全 - 网络犯罪

- 互联网安全 - 法律法规

- 互联网安全 - 检查清单

- 互联网安全有用资源

- 互联网安全 - 快速指南

- 互联网安全 - 有用资源

- 互联网安全 - 讨论

互联网安全 - 邮件安全

本章将解释邮件服务器和客户端需要采取的安全措施。

加固邮件服务器

为了加固邮件服务器,您需要遵循以下步骤:

步骤1. 配置邮件服务器,使其不具有开放中继功能

非常重要的一点是,将您的邮件中继参数配置得非常严格。所有邮件服务器都具有此选项,您可以在其中指定邮件服务器将向其转发邮件的域或IP地址。此参数指定您的SMTP协议应向谁转发邮件。开放中继可能会对您造成损害,因为垃圾邮件发送者可以使用您的邮件服务器向其他人发送垃圾邮件,从而导致您的服务器被列入黑名单。

步骤2. 设置SMTP身份验证以控制用户访问

SMTP身份验证强制使用您服务器的人员首先提供用户名和密码才能获得发送邮件的权限。这有助于防止任何开放中继和对您服务器的滥用。如果正确配置,只有已知帐户才能使用您服务器的SMTP发送电子邮件。当您的邮件服务器具有路由的IP地址时,强烈建议进行此配置。

步骤3. 限制连接以保护您的服务器免受DoS攻击

连接到您的SMTP服务器的数量应受到限制。这些参数取决于服务器硬件的规格以及每天的标称负载。用于处理连接限制的主要参数包括:总连接数、同时连接总数和最大连接速率。为了保持这些参数的最佳值,可能需要随着时间的推移进行改进。它**可以防止针对您的网络基础设施的垃圾邮件泛滥和DoS攻击**。

步骤4. 激活反向DNS以阻止虚假发送者

大多数消息系统都使用DNS查找来验证发送者的电子邮件域是否存在,然后再接受邮件。反向查找也是对抗虚假邮件发送者的一个有趣选择。激活反向DNS查找后,您的SMTP会验证发送者的IP地址是否与SMTP客户端在**EHLO/HELO命令**中提交的主机名和域名匹配。这对于阻止地址匹配测试失败的消息非常有价值。

步骤5. 使用DNSBL服务器来对抗传入的电子邮件滥用

保护您的电子邮件服务器最重要的配置之一是使用**基于DNS的黑名单**。检查发送者域或IP是否为全球DNSBL服务器所知,可以大幅减少收到的垃圾邮件数量。激活此选项并使用最大数量的DNSBL服务器将大大减少不受欢迎的传入电子邮件的影响。DNSBL服务器列表以及为此目的存储的所有已知垃圾邮件发送者IP和域都存储在一个网站中,该网站的链接为 – https://www.spamhaus.org/organization/dnsblusage/

步骤6. 激活SPF以防止伪造来源

发件人策略框架 (SPF) 是一种用于防止伪造发件人地址的方法。如今,几乎所有滥用的电子邮件都带有伪造的发件人地址。SPF检查确保允许发送MTA代表发件人的域名发送邮件。当您的服务器上激活SPF时,在任何邮件传输发生之前,都会验证发送服务器的MX记录(DNS邮件交换记录)。

步骤7. 启用SURBL以验证邮件内容

SURBL(垃圾邮件URI实时阻止列表)根据邮件中无效或恶意链接检测不需要的电子邮件。使用SURBL过滤器有助于保护用户免受恶意软件和网络钓鱼攻击。目前,并非所有邮件服务器都支持SURBL。但是,如果您的消息服务器支持它,激活它将提高您的服务器安全性和整个网络的安全,因为超过50%的互联网安全威胁来自电子邮件内容。

步骤8. 维护本地IP黑名单以阻止垃圾邮件发送者

在您的电子邮件服务器上拥有本地IP黑名单对于对抗仅针对您的特定垃圾邮件发送者非常重要。维护列表可能需要资源和时间,但它确实带来了附加值。结果是一种快速可靠的方法,可以阻止不需要的互联网连接打扰您的消息系统。

步骤9. 加密POP3和IMAP身份验证以解决隐私问题

POP3和IMAP连接最初并非出于安全考虑而构建的。结果,它们经常在没有强身份验证的情况下使用。这是一个很大的弱点,因为用户的密码是通过您的邮件服务器以明文传输的,因此很容易被黑客和恶意人士访问。SSLTLS是众所周知且最易于实现强身份验证的方法;它被广泛使用,并被认为足够可靠。

步骤10. 对于任何故障转移,至少要有两个MX记录

拥有故障转移配置对于可用性非常重要。仅拥有一个MX记录永远不足以确保邮件到给定域的连续流,这就是强烈建议为每个域设置至少两个MX的原因。第一个设置为主要,如果主要由于任何原因出现故障,则使用次要。此配置在**DNS区域级别**完成。

保护电子邮件帐户

在本节中,我们将讨论如何保护电子邮件帐户并防止它们被黑客入侵。

客户端安全

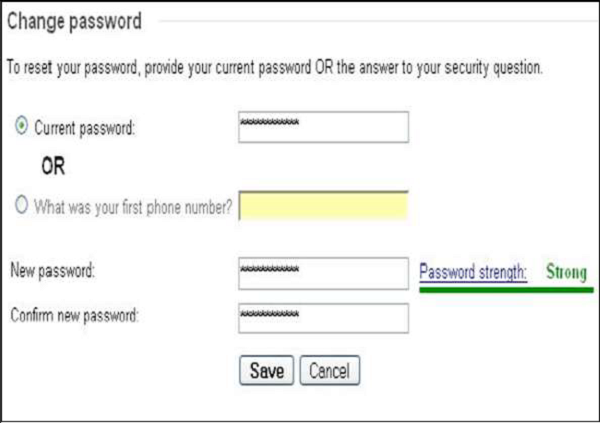

最重要的事情是**创建复杂的密码**。因为有很多技术可以破解密码,例如暴力破解、字典攻击和密码猜测。

强密码包含:

- 7到16个字符。

- 大写和小写字母

- 数字

- 特殊字符

始终将电子邮件密码与您有权访问的另一个真实电子邮件关联。因此,如果此电子邮件被黑客入侵,您就有可能再次获得访问权限。

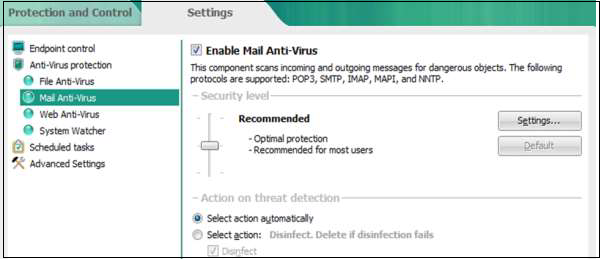

在您的计算机上安装邮件杀毒软件,以便对进入您电子邮件客户端的每一封邮件(例如附件和网络钓鱼链接)进行扫描。

如果您习惯使用网络访问,则切勿打开扩展名为.exe的附件。

建议在正式处理重要数据时使用加密电子邮件。因此,最好在最终用户之间进行加密通信,一个好的工具是**PGP加密工具**。