- 移动安全教程

- 移动安全 - 首页

- 移动安全 - 简介

- 移动安全 - 攻击媒介

- 应用商店及问题

- 移动安全 - 移动垃圾信息

- 移动安全 - Android操作系统

- 移动安全 - Android Root

- 移动安全 - Android设备

- 移动安全 - Android工具

- 移动安全 - Apple iOS

- iOS设备追踪工具

- Windows Phone操作系统

- 移动安全 - BlackBerry操作系统

- 移动安全 - BlackBerry设备

- 移动安全 - MDM解决方案

- 短信钓鱼应对措施

- 移动安全 - 保护工具

- 移动安全 - 渗透测试

- 移动安全有用资源

- 移动安全 - 快速指南

- 移动安全 - 有用资源

- 移动安全 - 讨论

移动安全 - 攻击媒介

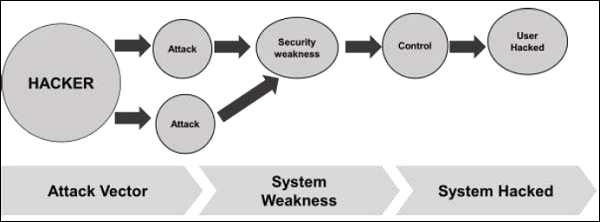

根据定义,攻击媒介是指黑客用来访问其他计算设备或网络以注入通常称为有效载荷的“恶意代码”的方法或技术。这种媒介帮助黑客利用系统漏洞。许多攻击媒介利用人为因素,因为它是该系统中最薄弱的环节。以下是攻击媒介过程的示意图,黑客可以同时使用多种媒介。

一些移动攻击媒介包括:

恶意软件

病毒和Rootkit

应用程序修改

操作系统修改

数据泄露

数据离开组织

截屏

复制到U盘和备份丢失

数据篡改

被其他应用程序修改

未检测到的篡改企图

越狱设备

数据丢失

设备丢失

未经授权的设备访问

应用程序漏洞

攻击媒介的后果

如上所述,攻击媒介是黑客攻击过程,如果成功,则会对您的移动设备产生以下影响。

数据丢失 - 如果您的移动设备已被黑客入侵或感染了病毒,则您存储的所有数据都将丢失并被攻击者窃取。

移动资源被滥用 - 这意味着您的网络或移动设备可能会过载,导致您无法访问正常的服务。在更糟糕的情况下,黑客可能会利用它来攻击其他机器或网络。

声誉受损 - 如果您的Facebook帐户或企业邮箱帐户被黑客入侵,黑客可以向您的朋友、业务伙伴和其他联系人发送虚假信息。这可能会损害您的声誉。

身份盗窃 - 可能发生身份盗窃,例如照片、姓名、地址、信用卡等,这些信息会被用于犯罪活动。

移动攻击的解剖

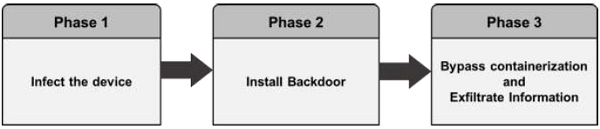

以下是移动攻击解剖的示意图。它从感染阶段开始,其中包括攻击媒介。

感染设备

使用移动间谍软件感染设备的方式在Android和iOS设备上有所不同。

Android - 用户会被诱导从市场或第三方应用程序下载应用程序,通常使用社会工程攻击。远程感染也可以通过中间人(MitM)攻击来实现,其中主动攻击者拦截用户的移动通信以注入恶意软件。

iOS - iOS感染需要物理访问移动设备。感染设备也可以通过利用零日漏洞(例如JailbreakME漏洞)来实现。

安装后门

安装后门需要通过Root Android设备和越狱Apple设备来获得管理员权限。尽管设备制造商设置了Root/越狱检测机制,但移动间谍软件很容易绕过它们:

Android - Root检测机制不适用于有意Root的行为。

iOS - 越狱“社区”非常活跃且积极。

绕过加密机制并窃取信息

间谍软件会将移动内容(例如加密的电子邮件和消息)以明文形式发送到攻击者服务器。间谍软件不会直接攻击安全容器。它在用户提取安全容器中的数据以读取数据时获取数据。此时,当内容被解密供用户使用时,间谍软件会控制内容并将其发送出去。

黑客如何从成功入侵的移动设备中获利?

在大多数情况下,我们大多数人都在想,如果我们的手机被黑客入侵,我们可能会损失什么。答案很简单——我们会失去隐私。我们的设备将成为黑客监视我们的监控系统。黑客获利的其他活动包括窃取我们的敏感数据、进行支付、实施诸如DDoS攻击之类的非法活动。下面是一个示意图。

OWASP移动安全十大风险

在谈论移动安全时,我们基于OWASP的漏洞类型,OWASP是一个位于美国的非营利慈善组织,成立于4月21日。OWASP是一个国际组织,OWASP基金会支持世界各地的OWASP工作。

对于移动设备,OWASP有10种漏洞分类。

M1-不当平台使用

此类别涵盖了平台功能的滥用或未能使用平台安全控制。这可能包括Android意图、平台权限、TouchID的滥用、Keychain或移动操作系统中其他一些安全控制。移动应用程序可以通过多种方式遇到此风险。

M2-不安全数据

此新类别是2014年移动安全十大风险中M2和M4的组合。这涵盖了不安全的数据存储和意外的数据泄露。

M3-不安全通信

这涵盖了握手不良、SSL版本不正确、协商薄弱、敏感资产的明文通信等。

M4-不安全身份验证

此类别捕获了对最终用户进行身份验证或会话管理不当的概念。这包括:

- 在需要时完全无法识别用户

- 在需要时无法维护用户身份

- 会话管理薄弱

M5-加密不足

代码将加密应用于敏感信息资产。但是,加密在某些方面不足。请注意,与TLS或SSL相关的任何内容都属于M3。此外,如果应用程序在应该使用加密时完全没有使用加密,则可能属于M2。此类别用于尝试过加密但未正确执行的情况。

M6-不安全授权

这是一个类别,用于捕获任何授权失败(例如,客户端的授权决策、强制浏览等)。它与身份验证问题(例如,设备注册、用户识别等)不同。

如果应用程序在应该进行身份验证的情况下根本没有对用户进行身份验证(例如,在需要经过身份验证和授权的访问的情况下授予对某些资源或服务的匿名访问权限),那么这就是身份验证失败,而不是授权失败。

M7-客户端代码质量

这是“通过不受信任的输入进行安全决策”,是我们较少使用的类别之一。这将是移动客户端中代码级实现问题的总称。这与服务器端编码错误不同。这将捕获缓冲区溢出、格式字符串漏洞以及其他各种代码级错误,其解决方案是重写在移动设备上运行的某些代码。

M8-代码篡改

此类别涵盖二进制补丁、本地资源修改、方法挂钩、方法混用和动态内存修改。

一旦应用程序交付到移动设备,代码和数据资源就会驻留在那里。攻击者可以直接修改代码、动态更改内存内容、更改或替换应用程序使用的系统API,或者修改应用程序的数据和资源。这可以为攻击者提供一种直接的方法来破坏软件的预期用途,以谋取个人或经济利益。

M9-逆向工程

此类别包括分析最终核心二进制文件以确定其源代码、库、算法和其他资产。诸如IDA Pro、Hopper、otool和其他二进制检查工具之类的软件可以让攻击者深入了解应用程序的内部工作原理。这可用于利用应用程序中其他新兴漏洞,以及揭示有关后端服务器、加密常量和密码以及知识产权的信息。

M10-多余功能

开发人员通常会包含隐藏的后门功能或其他内部开发安全控制,这些控制并非旨在发布到生产环境中。例如,开发人员可能会意外地在混合应用程序中将密码作为注释包含在内。另一个例子包括在测试期间禁用双因素身份验证。