- 计算机安全教程

- 计算机安全 - 首页

- 计算机安全 - 概述

- 计算机安全 - 要素

- 计算机安全 - 术语

- 计算机安全 - 分层

- 计算机安全 - 操作系统安全

- 计算机安全 - 防病毒

- 计算机安全 - 恶意软件

- 计算机安全 - 加密

- 计算机安全 - 数据备份

- 灾难恢复

- 计算机安全 - 网络

- 计算机安全 - 策略

- 计算机安全 - 检查清单

- 法律合规

- 计算机安全有用资源

- 计算机安全 - 快速指南

- 计算机安全 - 资源

- 计算机安全 - 讨论

计算机安全 - 分层

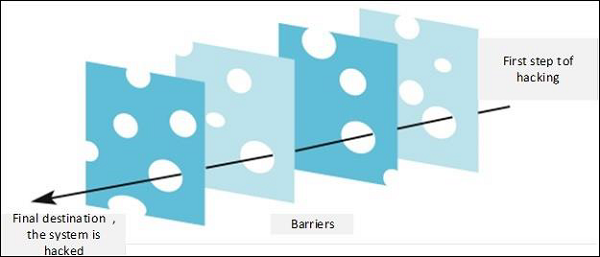

在计算机安全领域,“分层”是一种众所周知的实践,它借鉴了军事技术。其目标是在攻击者成功突破第一层安全防护(找到漏洞)后,使其精疲力尽。然后,攻击者必须在第二层中寻找漏洞,以此类推,直到最终到达目标(如果成功)。

下面是一张解释分层安全的图片。

让我们看看分层安全中的最佳实践:

计算机应用程序白名单 - 其理念是在计算机中仅安装有限数量的有用且正版的应用程序。

计算机系统还原解决方案 - 如果您的计算机遭到入侵且文件损坏,您应该能够再次访问您的文件。例如Windows系统还原或备份。

计算机和网络身份验证 - 通过网络访问的数据最好仅提供给授权用户。使用用户名和密码!

文件、磁盘和可移动介质加密 - 通常,一个好的做法是加密硬盘或可移动设备,这样即使您的笔记本电脑或USB存储设备被盗并插入另一台机器,也无法读取其中的内容。一个好用的工具是TrueCrypt。(注:TrueCrypt项目已停止维护,建议使用更安全的替代方案)

远程访问身份验证 - 通过网络访问的系统最好仅提供给授权用户。使用用户名和密码!

网络文件夹加密 - 与网络身份验证类似,如果您有网络存储或共享网络文件夹,最好对其进行加密,以防止任何监听网络的未授权用户读取信息。

安全边界和端到端消息传递 - 如今,电子邮件或即时消息广泛传播,并且是主要的沟通工具。最好对最终用户之间的通信进行加密,一个好用的工具是PGP加密工具。

广告