- 网络道德黑客教程

- 网络道德黑客 - 首页

- 网络道德黑客 - 概述

- 网络道德黑客 - 黑客类型

- 网络道德黑客 - 著名的黑客

- 网络道德黑客 - 术语

- 网络道德黑客 - 工具

- 网络道德黑客 - 技能

- 网络道德黑客 - 流程

- 网络道德黑客 - 侦察

- 网络道德黑客 - 踩点

- 网络道德黑客 - 指纹识别

- 网络道德黑客 - 嗅探

- 网络道德黑客 - 嗅探工具

- 网络道德黑客 - ARP欺骗

- 网络道德黑客 - DNS欺骗

- 网络道德黑客 - 利用

- 网络道德黑客 - 枚举

- 网络道德黑客 - Metasploit

- 网络道德黑客 - 木马攻击

- 网络道德黑客 - TCP/IP劫持

- 网络道德黑客 - 邮件劫持

- 网络道德黑客 - 密码破解

- 网络道德黑客 - 无线网络攻击

- 网络道德黑客 - 社会工程学

- 网络道德黑客 - DDoS攻击

- 网络道德黑客 - 跨站脚本攻击

- 网络道德黑客 - SQL注入

- 网络道德黑客 - 渗透测试

- 网络道德黑客有用资源

- 网络道德黑客 - 快速指南

- 网络道德黑客 - 有用资源

- 网络道德黑客 - 讨论

网络道德黑客 - TCP/IP劫持

TCP/IP劫持是指授权用户获取另一个用户的合法网络连接的访问权限。其目的是绕过通常作为会话开始的密码身份验证。

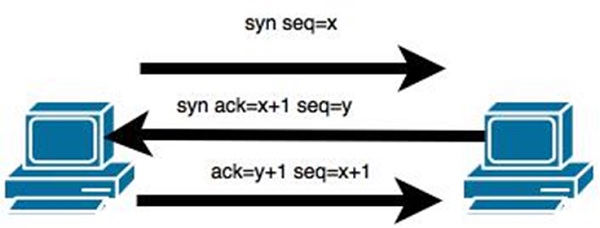

理论上,TCP/IP连接的建立如下所示:

要劫持此连接,有两种可能性:

查找**seq**,这是一个递增1的数字,但无法预测。

第二种可能性是使用中间人攻击,简单来说,这是一种**网络嗅探**。对于嗅探,我们使用Wireshark或Ethercap等工具。

示例

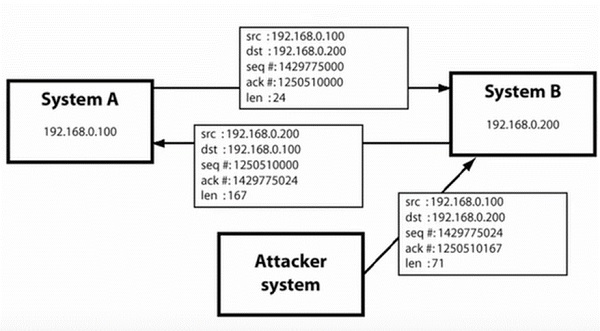

攻击者监控网络上的数据传输,并发现参与连接的两个设备的IP。

当黑客发现其中一个用户的IP时,他可以通过DoS攻击断开另一个用户的连接,然后通过伪造断开连接用户的IP来恢复通信。

Shijack

实际上,Shijack是最好的TCP/IP劫持工具之一。它使用Python语言开发,您可以从以下链接下载:https://packetstormsecurity.com/sniffers/shijack.tgz

这是一个Shijack命令的示例:

root:/home/root/hijack# ./shijack eth0 192.168.0.100 53517 192.168.0.200 23

在这里,我们尝试劫持两个主机之间的Telnet连接。

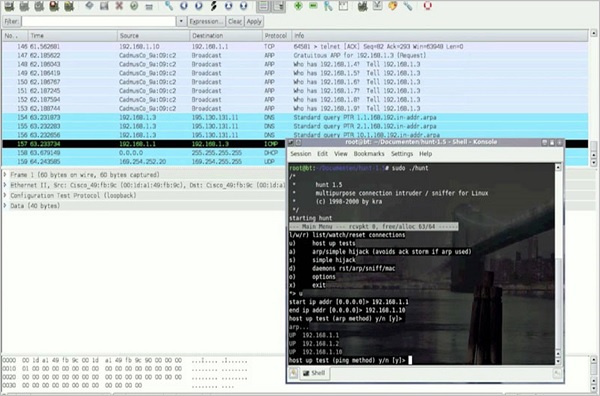

Hunt

Hunt是另一个可用于劫持TCP/IP连接的流行工具。它可以从以下地址下载:https://packetstormsecurity.com/sniffers/hunt/

快速提示

所有未加密的会话都容易受到TCP/IP会话劫持的攻击,因此您应该尽可能使用加密协议。或者,您应该使用双重身份验证技术来确保会话安全。

广告