- Metasploit 教程

- Metasploit - 首页

- Metasploit - 简介

- Metasploit - 环境设置

- Metasploit - 基本命令

- Metasploit - Armitage 图形界面

- Metasploit - Pro 控制台

- Metasploit - 漏洞目标

- Metasploit - 发现扫描

- Metasploit - 任务链

- Metasploit - 导入数据

- Metasploit - 漏洞扫描

- Metasploit - 漏洞验证

- Metasploit - 利用

- Metasploit - Payload

- Metasploit - 凭证

- Metasploit - 暴力破解攻击

- Metasploit - 绕过

- Metasploit - 维持访问

- Metasploit - MetaModules

- Metasploit - 社会工程学

- Metasploit - 导出数据

- Metasploit - 报告

- Metasploit 有用资源

- Metasploit - 快速指南

- Metasploit - 有用资源

- Metasploit - 讨论

Metasploit - 导入数据

Metasploit 是一个强大的安全框架,允许你导入第三方工具的其他扫描结果。你可以导入更早就创建的 XML 格式的 NMAP 扫描结果。Metasploit 还允许你导入来自漏洞扫描器 **Nessus** 的扫描结果。

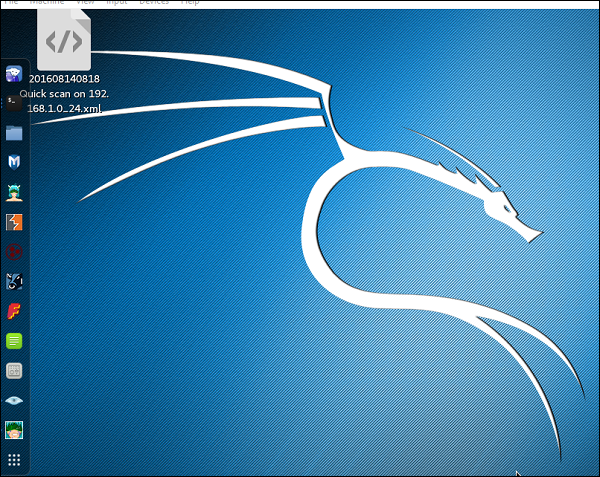

让我们看看它如何运作。首先,执行 NMAP 扫描,并将结果另存为 XML 格式在你的桌面上,如下面的截图所示。

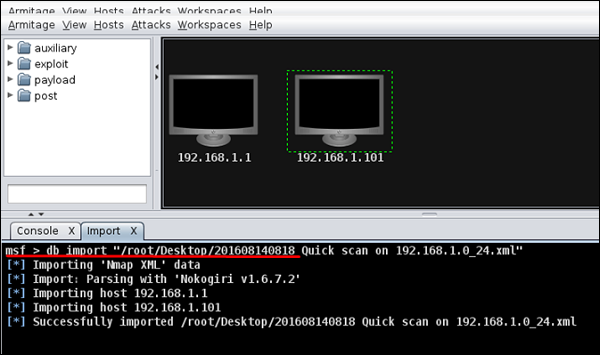

接下来,打开 Metasploit 或 Armitage 以导入扫描结果。此后,使用以下命令导入所有主机。

Msf > db_import "path of xml file"

以下截图显示了结果的输出。

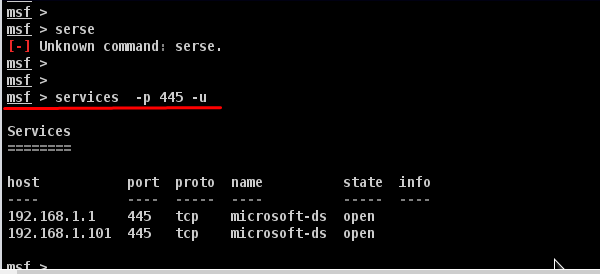

为了测试导入的文件是否正确,我们可以对这两个主机运行特定的命令,看看它们如何响应。例如,在我们的案例中,我们列出了所有运行端口 445 的主机。

广告