- Metasploit 教程

- Metasploit - 首页

- Metasploit - 简介

- Metasploit - 环境设置

- Metasploit - 基本命令

- Metasploit - Armitage 图形界面

- Metasploit - 专业控制台

- Metasploit - 易受攻击的目标

- Metasploit - 侦察扫描

- Metasploit - 任务链

- Metasploit - 导入数据

- Metasploit - 漏洞扫描

- Metasploit - 漏洞验证

- Metasploit - 利用

- Metasploit - 载荷

- Metasploit - 凭证

- Metasploit - 暴力破解攻击

- Metasploit - 枢轴渗透

- Metasploit - 维持访问

- Metasploit - 元模块

- Metasploit - 社会工程学

- Metasploit - 导出数据

- Metasploit - 报告

- Metasploit 有用资源

- Metasploit - 快速指南

- Metasploit - 有用资源

- Metasploit - 讨论

Metasploit - 社会工程学

社会工程学可以广泛定义为通过欺骗手段提取敏感信息(例如用户名和密码)的过程。黑客有时会为此目的使用虚假网站和网络钓鱼攻击。让我们通过一些例子来了解社会工程攻击的概念。

示例 1

您可能注意到旧的公司文件被扔进垃圾桶作为垃圾。这些文件可能包含敏感信息,例如姓名、电话号码、账户号码、社会安全号码、地址等。许多公司仍在传真机中使用复写纸,一旦卷筒用完,其复写纸会进入垃圾桶,其中可能包含敏感数据的痕迹。虽然听起来不太可能,但攻击者可以很容易地通过翻找垃圾来检索公司垃圾桶中的信息。

示例 2

攻击者可能会与公司员工交朋友,并在一段时间内与他建立良好的关系。这种关系可以通过社交网络、聊天室在线建立,也可以在咖啡桌、操场上或通过任何其他方式线下建立。攻击者让办公室员工信任他,最终在没有留下任何线索的情况下挖出了所需的敏感信息。

示例 3

社会工程师可能会伪造身份证,或者仅仅是让员工相信他在公司的地位,从而伪装成员工、有效用户或 VIP。这种攻击者可以获得对限制区域的物理访问权限,从而为进一步攻击提供机会。

示例 4

在大多数情况下,攻击者可能就在你身边,当你在输入敏感信息(如用户 ID 和密码、账户 PIN 等)时,可能会进行**窥探**。

Metasploit 中的社会工程攻击

在本节中,我们将讨论如何使用 Metasploit 发起社会工程攻击。

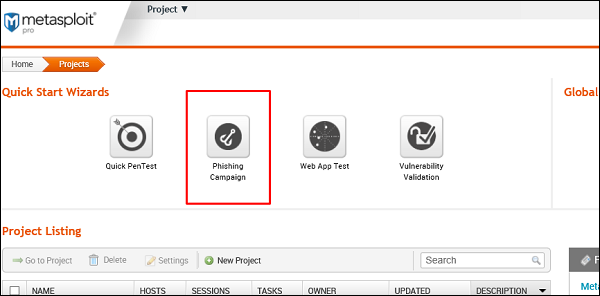

首先,转到 Metasploit 的主页并单击**网络钓鱼活动**,如下面的屏幕截图所示。

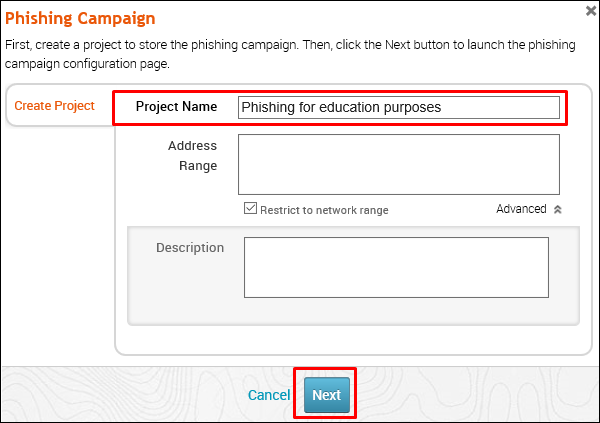

输入项目名称并单击下一步。

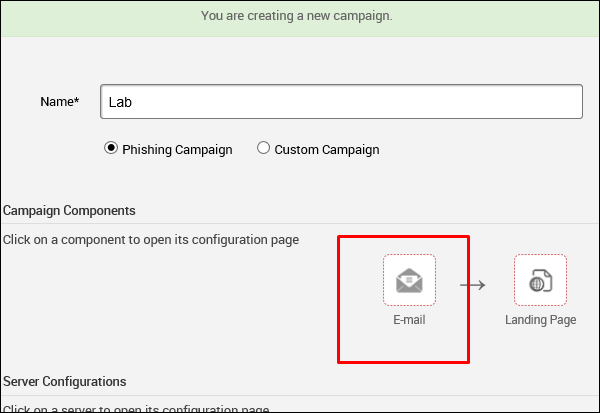

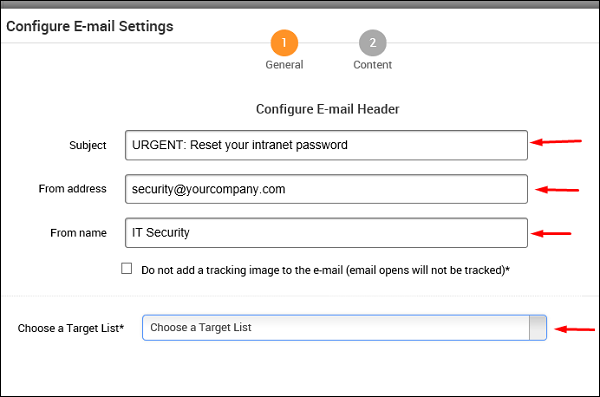

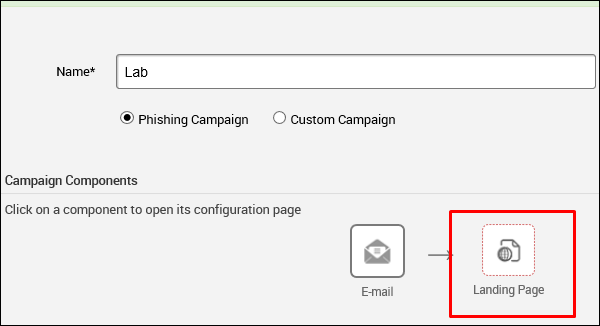

输入活动名称。在本例中,它是**实验室**。接下来,单击**活动组件**下的**电子邮件**图标。

在下一个屏幕上,您需要根据您的活动提供所需的数据。

接下来,如果您想更改电子邮件内容中的任何内容,请单击**内容**图标(编号 2)。更改内容后,单击**保存**。

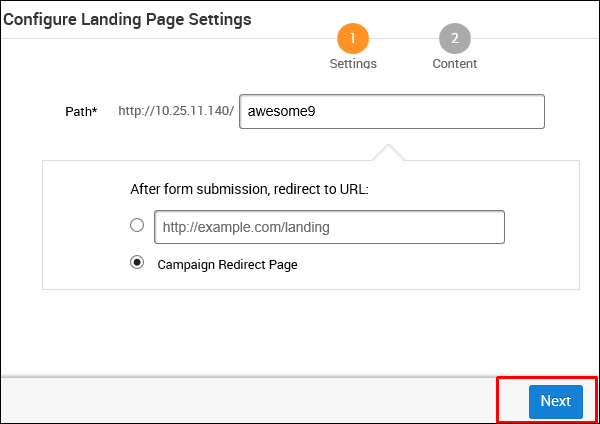

接下来,单击**目标网页**图标来设置要将被骗用户重定向到的 URL。

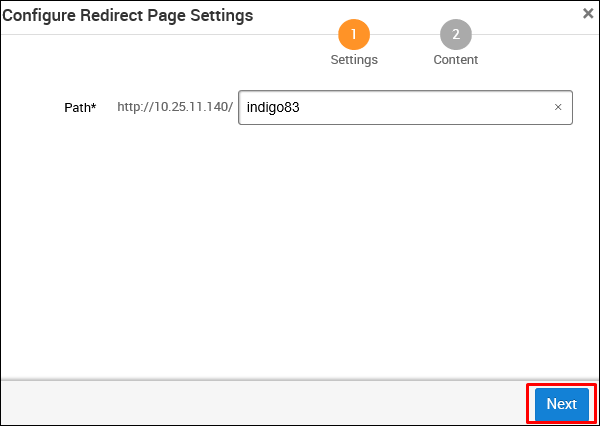

如下面的屏幕截图所示,在**路径**中输入 URL 并单击**下一步**。

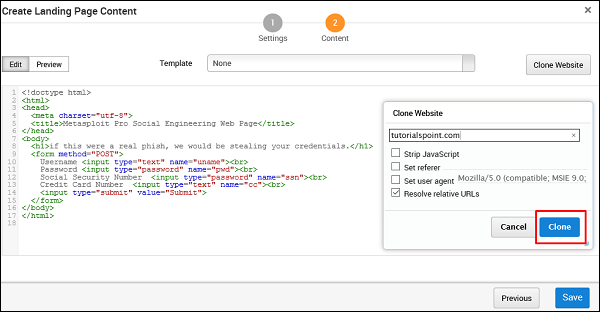

在下一个屏幕上,单击**克隆网站**按钮,这将打开另一个窗口。在这里,您需要输入要克隆的网站。正如您在下面的屏幕截图中看到的,我们在该字段中输入了**tutorialpoint.com**。接下来,单击**克隆**按钮并保存更改。

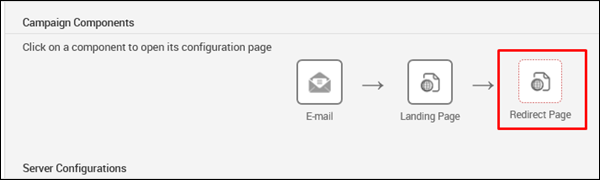

接下来,单击**重定向页面**按钮。

单击**下一步**,您将看到以下屏幕。

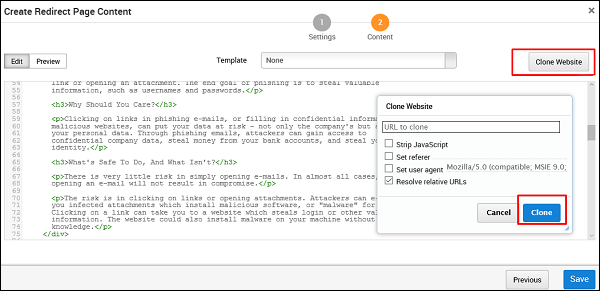

您可以单击**克隆网站**按钮再次克隆重定向的网站。

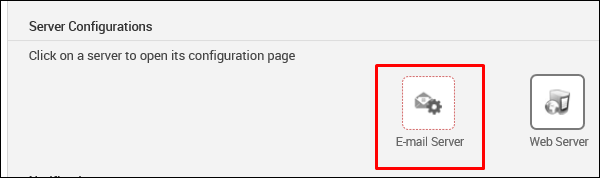

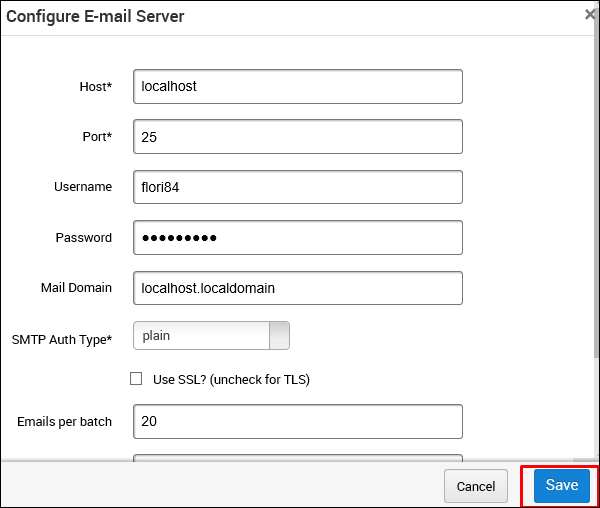

接下来,在**服务器配置**部分,单击**电子邮件服务器**按钮。

在下一个屏幕上,输入将用作中继来发送此网络钓鱼电子邮件的**邮件服务器设置**。然后,单击**保存**。

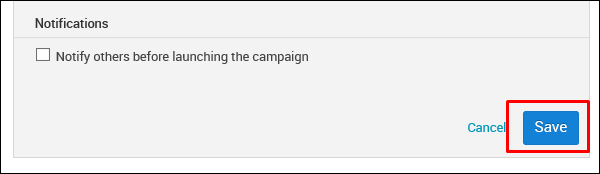

在**通知**部分,可以选择**在启动活动之前通知他人**。您可以选择使用此选项来通知他人。然后,单击**保存**。

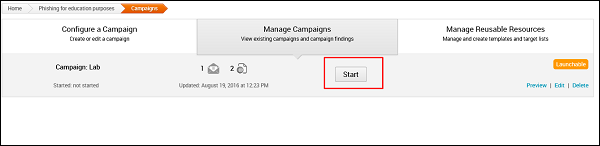

接下来,您将看到一个新窗口。在这里,您需要单击**开始**按钮以启动发送网络钓鱼邮件的过程。

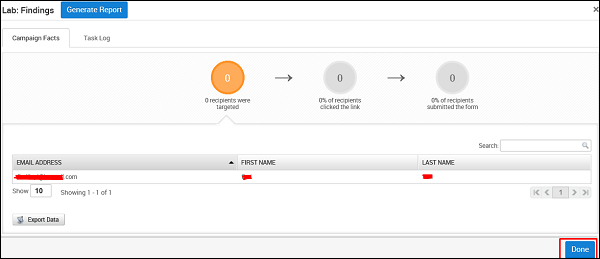

Metasploit 提供了生成网络钓鱼活动统计报告的选项。它将显示如下面的屏幕截图所示。