- ITIL 基础

- ITIL - 首页

- ITIL - 概述

- ITIL - 术语

- ITIL - 服务基础

- ITIL - 服务生命周期

- 服务策略

- ITIL - 服务策略概述

- ITIL - 服务策略角色

- ITIL - 策略制定

- ITIL - 服务组合管理

- 业务关系管理

- ITIL - 需求管理

- ITIL - 财务管理

- 服务设计

- ITIL - 服务设计概述

- ITIL - 服务目录管理

- ITIL - 服务等级管理

- ITIL - 容量管理

- ITIL - 可用性管理

- ITIL - 服务连续性管理

- 信息安全管理

- ITIL - 供应商管理

- 服务转换

- ITIL - 服务转换概述

- ITIL - 项目管理

- ITIL - 变更管理

- 服务资产和配置管理

- 发布和部署管理

- ITIL - 服务和验证测试

- 服务运营

- ITIL - 服务运营概述

- ITIL - 事件管理

- ITIL - 事件和请求管理

- ITIL - 问题管理

- ITIL - 访问管理

- 持续服务改进

- CSI 概述

- 服务报告

- ITIL 有用资源

- ITIL - 快速指南

- ITIL - 有用资源

- ITIL - 讨论

ITIL - 信息安全管理

信息安全管理 (ISM) 确保组织数据和IT服务的机密性、真实性、不可否认性、完整性和可用性。它还确保合理使用组织的信息资源和适当管理信息安全风险。

信息安全经理是此流程的流程所有者。

当满足以下条件时,即可认为信息安全得到满足:

信息仅被授权人员观察或披露

信息完整、准确,并受到保护,防止未经授权的访问(完整性)

信息在需要时可用且可使用,并且提供信息的系统能够抵抗攻击并从故障中恢复或防止故障(可用性)

企业之间或与合作伙伴之间的业务交易以及信息交换可以信任(真实性和不可否认性)

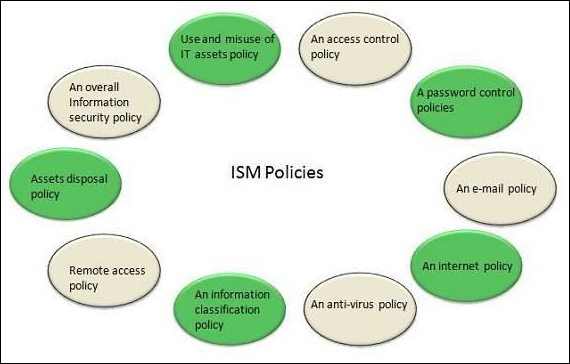

ISM 安全策略

ISM 安全策略需要涵盖所有安全领域,适宜,满足业务需求,并应包括下图所示的策略:

ISM 框架

ISM 流程

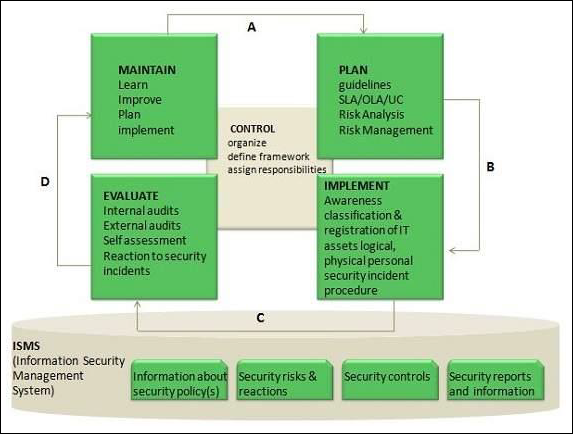

下图显示了信息安全管理 (ISM) 的整个流程:

ISM 框架中的关键要素

ISM 框架包含以下关键要素:

控制

控制要素的目标是:

建立组织结构以准备、批准和实施信息安全策略

分配责任

建立和控制文档

计划

此要素的目的是根据对组织需求的理解,设计和推荐适当的安全措施。

实施

此关键要素确保到位适当的程序、工具和控制,以支撑安全策略。

评估

评估要素的目标是:

定期审核 IT 系统的技术安全性

监督和检查对安全策略以及 SLA 和 OLA 中安全要求的遵守情况

维护

维护要素的目标是:

改进安全协议,例如 SLA 和 OLA 中指定的协议

改进安全措施和控制的实施

预防性

此关键要素确保防止发生安全事件。此类预防性安全措施需要控制访问权限、授权、身份验证和访问控制等措施才能有效。

减少性

它处理可能发生的任何损害的最小化。

侦测性

尽快检测任何安全事件非常重要。

压制性

此措施用于应对任何安全事件的重复发生。

纠正性

此措施确保尽可能修复损坏。

广告