- 密码学教程

- 密码学 - 首页

- 密码学 - 起源

- 密码学 - 历史

- 密码学 - 原理

- 密码学 - 应用

- 密码学 - 优点与缺点

- 密码学 - 现代

- 密码学 - 传统密码

- 密码学 - 加密的需求

- 密码学 - 双重强度加密

- 密码系统

- 密码系统

- 密码系统 - 组件

- 密码系统的攻击

- 密码系统 - 彩虹表攻击

- 密码系统 - 字典攻击

- 密码系统 - 暴力破解攻击

- 密码系统 - 密码分析技术

- 密码学的类型

- 密码系统 - 类型

- 公钥加密

- 现代对称密钥加密

- 密码学哈希函数

- 密钥管理

- 密码系统 - 密钥生成

- 密码系统 - 密钥存储

- 密码系统 - 密钥分发

- 密码系统 - 密钥撤销

- 分组密码

- 密码系统 - 流密码

- 密码学 - 分组密码

- 密码学 - Feistel 分组密码

- 分组密码的工作模式

- 分组密码的工作模式

- 电子密码本 (ECB) 模式

- 密码分组链接 (CBC) 模式

- 密码反馈 (CFB) 模式

- 输出反馈 (OFB) 模式

- 计数器 (CTR) 模式

- 经典密码

- 密码学 - 反向密码

- 密码学 - 凯撒密码

- 密码学 - ROT13 算法

- 密码学 - 换位密码

- 密码学 - 加密换位密码

- 密码学 - 解密换位密码

- 密码学 - 乘法密码

- 密码学 - 仿射密码

- 密码学 - 简单替换密码

- 密码学 - 简单替换密码的加密

- 密码学 - 简单替换密码的解密

- 密码学 - 维吉尼亚密码

- 密码学 - 维吉尼亚密码的实现

- 现代密码

- Base64 编码与解码

- 密码学 - XOR 加密

- 替换技术

- 密码学 - 单字母替换密码

- 密码学 - 单字母替换密码的破解

- 密码学 - 多字母替换密码

- 密码学 - Playfair 密码

- 密码学 - 希尔密码

- 多字母替换密码

- 密码学 - 一次性密码本密码

- 一次性密码本密码的实现

- 密码学 - 换位技术

- 密码学 - 栅栏密码

- 密码学 - 列置换密码

- 密码学 - 隐写术

- 对称算法

- 密码学 - 数据加密

- 密码学 - 加密算法

- 密码学 - 数据加密标准

- 密码学 - 三重 DES

- 密码学 - 双重 DES

- 高级加密标准

- 密码学 - AES 结构

- 密码学 - AES 变换函数

- 密码学 - 字节替换变换

- 密码学 - 行移位变换

- 密码学 - 列混淆变换

- 密码学 - 轮密钥加变换

- 密码学 - AES 密钥扩展算法

- 密码学 - Blowfish 算法

- 密码学 - SHA 算法

- 密码学 - RC4 算法

- 密码学 - Camellia 加密算法

- 密码学 - ChaCha20 加密算法

- 密码学 - CAST5 加密算法

- 密码学 - SEED 加密算法

- 密码学 - SM4 加密算法

- IDEA - 国际数据加密算法

- 公钥(非对称)密码学算法

- 密码学 - RSA 算法

- 密码学 - RSA 加密

- 密码学 - RSA 解密

- 密码学 - 创建 RSA 密钥

- 密码学 - RSA 密码破解

- 密码学 - ECDSA 算法

- 密码学 - DSA 算法

- 密码学 - Diffie-Hellman 算法

- 密码学中的数据完整性

- 密码学中的数据完整性

- 消息认证

- 密码学数字签名

- 公钥基础设施

- 哈希

- MD5(消息摘要算法 5)

- SHA-1(安全哈希算法 1)

- SHA-256(安全哈希算法 256 位)

- SHA-512(安全哈希算法 512 位)

- SHA-3(安全哈希算法 3)

- 哈希密码

- Bcrypt 哈希模块

- 现代密码学

- 量子密码学

- 后量子密码学

- 密码学协议

- 密码学 - SSL/TLS 协议

- 密码学 - SSH 协议

- 密码学 - IPsec 协议

- 密码学 - PGP 协议

- 图像和文件加密

- 密码学 - 图像

- 密码学 - 文件

- 隐写术 - 图像

- 文件加密和解密

- 密码学 - 文件加密

- 密码学 - 文件解密

- 物联网中的密码学

- 物联网安全挑战、威胁和攻击

- 物联网安全的密码学技术

- 物联网设备的通信协议

- 常用的密码学技术

- 自定义构建密码学算法(混合密码学)

- 云密码学

- 量子密码学

- 密码学中的图像隐写术

- DNA 密码学

- 密码学中的一次性密码 (OTP) 算法

- 区别

- 密码学 - MD5 与 SHA1

- 密码学 - RSA 与 DSA

- 密码学 - RSA 与 Diffie-Hellman

- 密码学与密码学

- 密码学 - 密码学与密码分析

- 密码学 - 经典与量子

- 密码学与隐写术

- 密码学与加密

- 密码学与网络安全

- 密码学 - 流密码与分组密码

- 密码学 - AES 与 DES 密码

- 密码学 - 对称与非对称

- 密码学有用资源

- 密码学 - 快速指南

- 密码学 - 讨论

密码学 - RSA 密码破解

使用小素数破解 RSA 密码是可能的,但使用大素数则不可能。以下方面解释了为什么难以破解 RSA 密码:

- 暴力破解方法将失败,因为要排序的密钥可能性太多。此外,这需要大量时间。

- 字典攻击对 RSA 算法无效,因为密钥是数字的,不包含任何字符。

- 字符的频率分析难以进行,因为单个加密块表示许多字符。

- 没有独特的数学策略可以破解 RSA 密码。

RSA 解密方程为:

M = C^d mod n

我们可以尝试使用小素数破解 RSA 密码,下面提供了执行此操作的示例代码:

使用 Python 破解

示例

def find_factors(n):

factors = []

for i in range(2, n):

if n % i == 0:

factors.append(i)

return tuple(factors)

def calculate_euler_function(p, q):

return (p - 1) * (q - 1)

def calculate_private_key(e, euler_value):

for i in range(2, euler_value):

if i * e % euler_value == 1:

return i

def decrypt_message(private_key, modulus, ciphertext):

return ciphertext ** private_key % modulus

def main():

e = int(input("Enter value of e: "))

n = int(input("Enter value of n: "))

c = int(input("Enter ciphertext: "))

factors = find_factors(n)

euler_value = calculate_euler_function(factors[0], factors[1])

d = calculate_private_key(e, euler_value)

plain_text = decrypt_message(d, n, c)

print("Decrypted plaintext: ", plain_text)

if __name__ == "__main__":

main()

运行代码

- 保存您的 Python 程序。

- 打开终端或命令提示符。

- 导航到保存代码的目录。

通过键入以下内容运行脚本:

python rsa_hacking.py

运行程序时,您必须输入一些 e、n 和密文的值,然后您将获得明文。

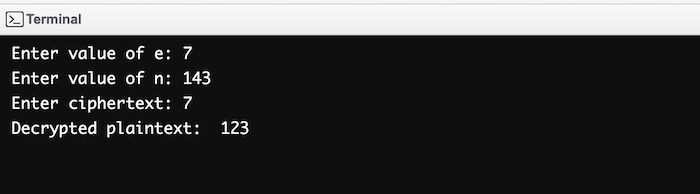

以下是上述示例的输出:

输入/输出

Enter value of e: 7 Enter value of n: 143 Enter ciphertext: 7 Decrypted plaintext: 123

使用 Java 破解

因此,上述代码也可以用 Java 编写。请参阅以下破解 RSA 的 Java 代码:

示例

import java.util.Scanner;

public class RSAHacking {

public static int[] findFactors(int n) {

int[] factors = new int[2];

for (int i = 2; i < n; i++) {

if (n % i == 0) {

factors[0] = i;

factors[1] = n / i;

break;

}

}

return factors;

}

public static int calculateEulerFunction(int p, int q) {

return (p - 1) * (q - 1);

}

public static int calculatePrivateKey(int e, int eulerValue) {

for (int i = 2; i < eulerValue; i++) {

if ((i * e) % eulerValue == 1) {

return i;

}

}

return -1; // No private key found

}

public static int modPow(int base, int exponent, int modulus) {

int result = 1;

base = base % modulus;

while (exponent > 0) {

if (exponent % 2 == 1) {

result = (result * base) % modulus;

}

exponent = exponent >> 1;

base = (base * base) % modulus;

}

return result;

}

public static void main(String[] args) {

Scanner scanner = new Scanner(System.in);

System.out.print("Enter value of e: ");

int e = scanner.nextInt();

System.out.print("Enter value of n: ");

int n = scanner.nextInt();

System.out.print("Enter ciphertext: ");

int c = scanner.nextInt();

scanner.close();

int[] factors = findFactors(n);

int eulerValue = calculateEulerFunction(factors[0], factors[1]);

int d = calculatePrivateKey(e, eulerValue);

int plainText = modPow(c, d, n);

System.out.println("Decrypted plaintext: " + plainText);

}

}

以下是上述示例的输出:

输入/输出

Enter value of e: 7 Enter value of n: 143 Enter ciphertext: 7 Decrypted plaintext: 123

破解方法

- 暴力破解 - 尝试所有可能的密钥,直到找到正确的密钥。但是,RSA 密钥非常大,使得暴力破解不切实际。

- 因数分解 - 试图将模数 (N) 分解为素数因子以获取私钥。对于大素数来说,这具有挑战性。

- 时序攻击 - 利用加密或解密过程花费的时间变化来访问敏感数据。

- 旁道攻击 - 这些攻击针对加密算法的物理实现泄露的信息,例如功耗或电磁辐射。

- 量子计算 - 从理论上讲,量子计算机可以使用 Shor 算法等算法更有效地破解 RSA 加密。但是,目前尚无能够破解 RSA 的实用量子计算机。

总结

总的来说,由于分解大整数的复杂性,破解 RSA 加密非常困难。但是,研究人员始终在开发新的策略和技术来改进加密系统并防止未来的攻击。

广告