- 密码学教程

- 密码学 - 首页

- 密码学 - 起源

- 密码学 - 历史

- 密码学 - 原理

- 密码学 - 应用

- 密码学 - 优点与缺点

- 密码学 - 现代

- 密码学 - 传统密码

- 密码学 - 加密的需求

- 密码学 - 双重强度加密

- 密码系统

- 密码系统

- 密码系统 - 组成部分

- 密码系统的攻击

- 密码系统 - 彩虹表攻击

- 密码系统 - 字典攻击

- 密码系统 - 暴力攻击

- 密码系统 - 密码分析技术

- 密码学的类型

- 密码系统 - 类型

- 公钥加密

- 现代对称密钥加密

- 密码学哈希函数

- 密钥管理

- 密码系统 - 密钥生成

- 密码系统 - 密钥存储

- 密码系统 - 密钥分发

- 密码系统 - 密钥撤销

- 分组密码

- 密码系统 - 流密码

- 密码学 - 分组密码

- 密码学 - Feistel分组密码

- 分组密码的操作模式

- 分组密码的操作模式

- 电子密码本 (ECB) 模式

- 密码分组链接 (CBC) 模式

- 密码反馈 (CFB) 模式

- 输出反馈 (OFB) 模式

- 计数器 (CTR) 模式

- 经典密码

- 密码学 - 反向密码

- 密码学 - 凯撒密码

- 密码学 - ROT13算法

- 密码学 - 置换密码

- 密码学 - 加密置换密码

- 密码学 - 解密置换密码

- 密码学 - 乘法密码

- 密码学 - 仿射密码

- 密码学 - 简单替换密码

- 密码学 - 简单替换密码的加密

- 密码学 - 简单替换密码的解密

- 密码学 - 维吉尼亚密码

- 密码学 - 维吉尼亚密码的实现

- 现代密码

- Base64编码与解码

- 密码学 - XOR加密

- 替换技术

- 密码学 - 单字母替换密码

- 密码学 - 单字母替换密码的破解

- 密码学 - 多字母替换密码

- 密码学 - Playfair密码

- 密码学 - Hill密码

- 多字母替换密码

- 密码学 - 一次性密码本密码

- 一次性密码本密码的实现

- 密码学 - 置换技术

- 密码学 - 栅栏密码

- 密码学 - 列置换密码

- 密码学 -隐写术

- 对称算法

- 密码学 - 数据加密

- 密码学 - 加密算法

- 密码学 - 数据加密标准 (DES)

- 密码学 - 三重DES

- 密码学 - 双重DES

- 高级加密标准 (AES)

- 密码学 - AES结构

- 密码学 - AES变换函数

- 密码学 - 字节替换变换

- 密码学 - 行移位变换

- 密码学 - 列混淆变换

- 密码学 - 轮密钥加变换

- 密码学 - AES密钥扩展算法

- 密码学 - Blowfish算法

- 密码学 - SHA算法

- 密码学 - RC4算法

- 密码学 - Camellia加密算法

- 密码学 - ChaCha20加密算法

- 密码学 - CAST5加密算法

- 密码学 - SEED加密算法

- 密码学 - SM4加密算法

- IDEA - 国际数据加密算法

- 公钥(非对称)密码算法

- 密码学 - RSA算法

- 密码学 - RSA加密

- 密码学 - RSA解密

- 密码学 - 创建RSA密钥

- 密码学 - 破解RSA密码

- 密码学 - ECDSA算法

- 密码学 - DSA算法

- 密码学 - Diffie-Hellman算法

- 密码学中的数据完整性

- 密码学中的数据完整性

- 消息认证

- 密码学数字签名

- 公钥基础设施 (PKI)

- 哈希

- MD5(消息摘要算法5)

- SHA-1(安全哈希算法1)

- SHA-256(安全哈希算法256位)

- SHA-512(安全哈希算法512位)

- SHA-3(安全哈希算法3)

- 哈希密码

- Bcrypt哈希模块

- 现代密码学

- 量子密码学

- 后量子密码学

- 密码协议

- 密码学 - SSL/TLS协议

- 密码学 - SSH协议

- 密码学 - IPsec协议

- 密码学 - PGP协议

- 图像与文件加密

- 密码学 - 图像

- 密码学 - 文件

- 隐写术 - 图像

- 文件加密和解密

- 密码学 - 文件加密

- 密码学 - 文件解密

- 物联网中的密码学

- 物联网安全挑战、威胁和攻击

- 物联网安全的密码技术

- 物联网设备的通信协议

- 常用密码技术

- 自定义构建密码算法(混合密码学)

- 云密码学

- 量子密码学

- 密码学中的图像隐写术

- DNA密码学

- 密码学中的一次性密码 (OTP) 算法

- 区别

- 密码学 - MD5 vs SHA1

- 密码学 - RSA vs DSA

- 密码学 - RSA vs Diffie-Hellman

- 密码学 vs 密码学

- 密码学 - 密码学 vs 密码分析

- 密码学 - 经典 vs 量子

- 密码学 vs 隐写术

- 密码学 vs 加密

- 密码学 vs 网络安全

- 密码学 - 流密码 vs 分组密码

- 密码学 - AES vs DES 密码

- 密码学 - 对称 vs 非对称

- 密码学有用资源

- 密码学 - 快速指南

- 密码学 - 讨论

密码学 - 图像

随着数字图像在多媒体技术中扮演越来越重要的角色,保护用户隐私至关重要。为了向用户提供这种保护和隐私,图像加密对于防止未经授权的用户访问是必要的。图像和视频加密具有广泛的应用,例如互联网通信、多媒体系统、医学影像、远程医疗和军事通信。由于多媒体和网络技术的快速发展,彩色图像正在通过互联网和无线网络大量传输和存储。

密码学在安全领域继续发挥着关键作用,过去已经提出了几种密码算法,例如AES、DES、RSA和IDEA。

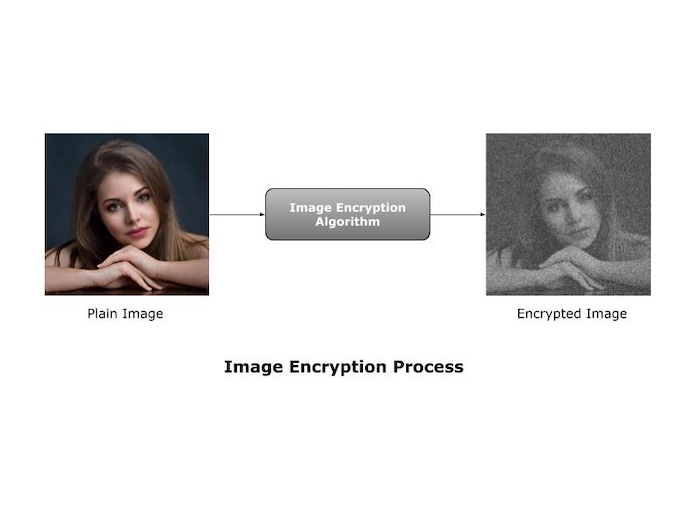

用于加密图像和数据的的方法并不相同。数字图像处理和传输涉及各种安全风险,因此确保图像完整性和机密性非常重要。此外,与数据相比,数字图像对单个像素变化的敏感度较低,因为单个像素的变化不会影响整个图像。换句话说,与数据相比,对数字图像的微小修改是可以接受的,但它更容易受到攻击者的攻击。在下图中,我们可以看到任何图像加密技术的一般图像加密方法以及生成的加密图像。

图像加密技术

以下是图像密码学中使用的一些简单技术:

- 隐写术 - 此方法隐藏图像中的机密信息,而不会过多改变图像的外观。它可能涉及在图像像素内隐藏数据、消息甚至图像。可以更改像素值的最低有效位,或者可以使用图像中变化较不明显的部分来隐藏隐藏的数据。

- 替换密码 - 使用预定义的规则或密钥,此方法将图像中的每个像素值替换为不同的值。这种替换可以基于数学过程(如加法、减法或按位运算)来扰乱像素值并使图像在没有正确的解密密钥的情况下无法读取。

- 置换密码 - 与更改像素值相比,这些密码根据预定的模式或置换密钥重新排列图像的像素。这种重新排列会改变图像的空间布局,使其外观变得混乱或扭曲。只有拥有正确密钥的人才能将图像中的像素放回原位。

- 加密算法 - 可以使用高级加密算法(如RSA或高级加密标准 (AES))来加密完整的图像数据。这些方法有助于使用复杂的数学过程和密钥来扰乱图像数据,使其在没有正确的解密密钥的情况下无法识别。

- 水印 - 水印就像在图像中插入隐藏的标记或签名,以验证其有效性或所有权。水印可以是可见的或不可见的。它们主要用于防止未经授权使用或分发数字照片。

图像加密的需求

图像密码学在数字世界中有很多重要的应用:

- 机密性 - 图像密码学保证只有授权人员才能访问图像的内容。加密图像数据使其对任何没有解密密钥的人来说都是不可读的,这意味着它可以保护机密性。

- 完整性 - 密码学可用于检查图像的完整性,确保其在传输或存储过程中未被更改或篡改。数字签名和哈希算法可用于检测未经授权的图像更改。

- 认证 - 密码技术可用于验证图像的来源和真实性。数字签名和水印是提供图像来源验证和确保图像未被伪造的标准方法。

- 安全传输 - 密码学可以保护通过网络发送或存储在云中的图像免遭盗窃或未经授权的访问。加密确保无论攻击者如何拦截图像数据,如果没有解密密钥,他们都无法解密其内容。

- 合规性 - 一些行业或应用(如医疗保健或执法部门)对图像机密性和安全性有很高的要求。图像密码学可以帮助企业通过保护敏感图像数据来遵守这些规定。

- 防止数据盗窃 - 图像可能包含敏感或重要信息,例如知识产权、个人数据或公司机密。图像密码学通过使图像数据对未经授权的用户不可读来最大限度地降低数据盗窃的风险。

Explore our latest online courses and learn new skills at your own pace. Enroll and become a certified expert to boost your career.

图像加密的实现

我们将使用Python编程语言为图像创建噪声。为了在图像中创建噪声,我们将使用Python的Pillow和numpy库。Pillow库用于图像处理任务,例如打开、处理和保存图像。在我们的代码中,Pillow用于打开输入图像,然后将其转换为灰度图像,然后创建一个添加了噪声的新图像。

而numpy是一个强大的库,用于Python中的数值计算。在我们的代码中,它用于将图像转换为numpy数组并生成随机噪声。它还将用于执行逐元素加法。

因此,Python中图像加密的实现如下:

from PIL import Image, ImageFilter import numpy as np # Function to add noise to the image def add_noise(image_path, noise_factor): # Open the image image = Image.open(image_path) # Convert in grayscale image = image.convert('L') # Create a numpy array img_arr = np.array(image) # Generate random noise array noise = np.random.normal(scale=noise_factor, size=img_arr.shape) # Add the noise noisy_img_arr = img_arr + noise noisy_img_arr = np.clip(noisy_img_arr, 0, 255) # Convert the noisy image array back to uint8 data type noisy_img_arr = noisy_img_arr.astype(np.uint8) # Create a new noisy image noisy_img = Image.fromarray(noisy_img_arr) return noisy_img # Path to the image file image_path = 'my_image.jpg' # Noise factor noise_factor = 200 # Add noise to the image noisy_img = add_noise(image_path, noise_factor) # Save the noisy image noisy_img.save('noisy_img.jpg') print("Noise has been added to the image successfully!")

输入/输出

Noise has been added to the image successfully!

图像加密的缺点

以下是我们在使用图像加密时应考虑的一些缺点:

- 实现图像加密可能很困难,需要对密码算法和过程有特殊的了解。

- 加密和解密图像可能会导致计算成本,这可能会影响系统性能,尤其是在大型图像文件或实时应用程序中。

- 图像加密主要依赖于正确的密钥管理。丢失或损坏加密密钥会导致永久丢失对加密图像的访问权限。

- 图像加密与任何其他安全系统一样,都容易受到攻击。糟糕的加密方法、实现错误和密钥管理问题都可能损害加密图像的安全性。

- 加密图像可能不适用于所有图像处理工具或平台,从而降低其可用性或互操作性。