- 密码学教程

- 密码学 - 首页

- 密码学 - 起源

- 密码学 - 历史

- 密码学 - 原理

- 密码学 - 应用

- 密码学 - 优点与缺点

- 密码学 - 现代时代

- 密码学 - 传统密码

- 密码学 - 加密的需求

- 密码学 - 双重强度加密

- 密码系统

- 密码系统

- 密码系统 - 组成部分

- 密码系统攻击

- 密码系统 - 彩虹表攻击

- 密码系统 - 字典攻击

- 密码系统 - 暴力攻击

- 密码系统 - 密码分析技术

- 密码学类型

- 密码系统 - 类型

- 公钥加密

- 现代对称密钥加密

- 密码学哈希函数

- 密钥管理

- 密码系统 - 密钥生成

- 密码系统 - 密钥存储

- 密码系统 - 密钥分发

- 密码系统 - 密钥撤销

- 分组密码

- 密码系统 - 流密码

- 密码学 - 分组密码

- 密码学 - Feistel 分组密码

- 分组密码的操作模式

- 分组密码的操作模式

- 电子密码本 (ECB) 模式

- 密码分组链接 (CBC) 模式

- 密码反馈 (CFB) 模式

- 输出反馈 (OFB) 模式

- 计数器 (CTR) 模式

- 经典密码

- 密码学 - 反向密码

- 密码学 - 凯撒密码

- 密码学 - ROT13 算法

- 密码学 - 转置密码

- 密码学 - 加密转置密码

- 密码学 - 解密转置密码

- 密码学 - 乘法密码

- 密码学 - 仿射密码

- 密码学 - 简单替换密码

- 密码学 - 简单替换密码加密

- 密码学 - 简单替换密码解密

- 密码学 - 维吉尼亚密码

- 密码学 - 维吉尼亚密码的实现

- 现代密码

- Base64 编码和解码

- 密码学 - XOR 加密

- 替换技术

- 密码学 - 单字母替换密码

- 密码学 - 单字母替换密码的破解

- 密码学 - 多字母替换密码

- 密码学 - Playfair 密码

- 密码学 - Hill 密码

- 多字母替换密码

- 密码学 - 一次性密码本密码

- 一次性密码本密码的实现

- 密码学 - 转置技术

- 密码学 - 栅栏密码

- 密码学 - 列移位转置

- 密码学 -隐写术

- 对称算法

- 密码学 - 数据加密

- 密码学 - 加密算法

- 密码学 - 数据加密标准 (DES)

- 密码学 - 三重 DES

- 密码学 - 双重 DES

- 高级加密标准 (AES)

- 密码学 - AES 结构

- 密码学 - AES 变换函数

- 密码学 - 字节替换变换

- 密码学 - 行移位变换

- 密码学 - 列混淆变换

- 密码学 - 轮密钥加变换

- 密码学 - AES 密钥扩展算法

- 密码学 - Blowfish 算法

- 密码学 - SHA 算法

- 密码学 - RC4 算法

- 密码学 - Camellia 加密算法

- 密码学 - ChaCha20 加密算法

- 密码学 - CAST5 加密算法

- 密码学 - SEED 加密算法

- 密码学 - SM4 加密算法

- IDEA - 国际数据加密算法

- 公钥(非对称)密码学算法

- 密码学 - RSA 算法

- 密码学 - RSA 加密

- 密码学 - RSA 解密

- 密码学 - 创建 RSA 密钥

- 密码学 - 破解 RSA 密码

- 密码学 - ECDSA 算法

- 密码学 - DSA 算法

- 密码学 - Diffie-Hellman 算法

- 密码学中的数据完整性

- 密码学中的数据完整性

- 消息认证

- 密码学数字签名

- 公钥基础设施 (PKI)

- 哈希

- MD5(消息摘要算法 5)

- SHA-1(安全哈希算法 1)

- SHA-256(安全哈希算法 256 位)

- SHA-512(安全哈希算法 512 位)

- SHA-3(安全哈希算法 3)

- 哈希密码

- Bcrypt 哈希模块

- 现代密码学

- 量子密码学

- 后量子密码学

- 密码学协议

- 密码学 - SSL/TLS 协议

- 密码学 - SSH 协议

- 密码学 - IPsec 协议

- 密码学 - PGP 协议

- 图像和文件加密

- 密码学 - 图像

- 密码学 - 文件

- 隐写术 - 图像

- 文件加密和解密

- 密码学 - 文件加密

- 密码学 - 文件解密

- 物联网中的密码学

- 物联网安全挑战、威胁和攻击

- 物联网安全的密码学技术

- 物联网设备的通信协议

- 常用的密码学技术

- 自定义构建密码学算法(混合密码学)

- 云密码学

- 量子密码学

- 密码学中的图像隐写术

- DNA 密码学

- 密码学中的一次性密码 (OTP) 算法

- 区别

- 密码学 - MD5 与 SHA1

- 密码学 - RSA 与 DSA

- 密码学 - RSA 与 Diffie-Hellman

- 密码学与密码学

- 密码学 - 密码学 vs 密码分析

- 密码学 - 经典与量子

- 密码学与隐写术

- 密码学与加密

- 密码学与网络安全

- 密码学 - 流密码与分组密码

- 密码学 - AES 与 DES 密码

- 密码学 - 对称与非对称

- 密码学有用资源

- 密码学 - 快速指南

- 密码学 - 讨论

密码学 - 对称密钥加密

对称密码学是一种也称为秘密密钥密码学或私钥密码学的密码学类型。一种称为对称加密的加密技术使用相同的密钥来加密和解密数据或交易。使用对称加密方法的各方必须安全地交换密钥,因为它是秘密密钥或私钥。

使用对称加密算法加密数据后,任何没有密钥的人都无法查看它,因为密钥是私有的。但是,如果接收方拥有密钥,则可以解密数据或通信并将其转换为易于阅读的形式。秘密密钥可以是短的、简单的密钥,也可以是长而随机的字符和整数字符串。可以使用软件算法自动生成随机字符串。

在通信开始之前,双方必须交换共享的秘密密钥。每对通信实体都需要一个不同的共享密钥。其他通信方无权访问该密钥。

对称密码学的密钥还有其他名称,包括秘密密钥、常规密钥、会话密钥、文件加密密钥等等。它非常适合批量加密,因为它比非对称密码学快得多。

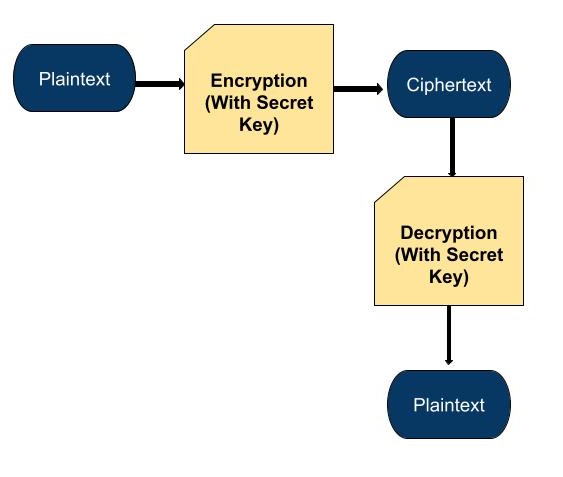

下面是一个简单的图表,显示了对称密码学过程:

在上图中:

明文 - 它代表原始消息。

加密 - 这显示了如何使用秘密密钥将明文转换为密文。

密文 - 它代表加密的消息。

解密 - 这显示了使用相同的秘密密钥将密文转换回明文的流程。

最终明文 - 解密后再次显示原始消息。

对称密码学就像朋友之间使用秘密语言一样。假设你和你的朋友有一种只有你们两个朋友知道的发送通信的原始方法。你们都使用相同的秘密密钥来加密和解密你们的消息。因此,如果其他人试图阅读你们的通信,他们将无法理解,因为他们没有秘密密钥。这就像拥有只有你和你的朋友才能沟通的隐秘语言。

原则

以下是对称密钥算法背后的一些基本原则:

对称密钥算法对加密和解密使用相同的密钥,允许在双方之间反转消息。这意味着双方都需要相同的私钥才能发送和接收消息。

由于对称密钥算法不需要使用诸如幂运算之类的复杂数学运算,因此它们通常比非对称密钥算法更快、更高效,这使得它们非常适合诸如互联网连接安全之类的应用。

所有非对称密钥算法都比对称密钥算法更安全。但是,对称密钥算法通常比非对称密钥算法更快、更高效。这是因为加密和解密系统使用相同的密钥,因此如果密钥被盗,系统的安全性也会受到影响。

带身份验证的对称加密

使用身份验证,您可以在将消息发送到信道之前,为消息添加一个特殊的标记。此标记证明消息确实来自预定的人,并且没有被修改。

因此,当您的朋友收到消息时,他们可以检查标记以确保它确实是您发送的,并且没有被更改或修改。所以我们可以说这就像在信上签上您的签名以证明它是您写的。

无身份验证的对称加密

让我们通过一个例子来了解这个概念。假设你和你的朋友有你的秘密密钥来加密和解密消息。

但是这一次,你只关心保持消息的秘密。你不在乎是否有人在传输过程中更改了消息。

因此,你使用你的秘密密钥加密消息,你的朋友可以使用相同的密钥解密它。这确保了只有你和你的朋友才能理解消息,但是无法知道消息是否已被其他人修改。

优点

由于对称密码学只需要一个密钥,因此它可以更快地加密和解密信息或数据。

只需要一个密钥,这使得它易于使用和理解。

这种加密之所以有效,是因为它允许在有限的一组可信赖方之间进行安全通信。

未经授权的人更难以阅读消息,并且密钥持有时间越长,安全性越高。

缺点

各方可能难以安全地与对方共享秘密密钥。所以我们可以说密钥分发很困难。

如果密钥丢失或泄露,所有加密的消息都将变得脆弱。因此,密钥管理是一项艰巨的任务。

它不适合需要许多方安全交换消息的大规模通信。

这种密码学的安全性有限。虽然使用强密钥是安全的,但如果密钥较弱或管理不善,则容易受到攻击。

应用

对于许多日常在线活动,包括银行应用程序和安全的在线浏览,对称加密非常重要。以下是一些这些应用程序的示例:

许多在线银行和支付应用程序在完成交易之前,都需要验证个人身份信息。准确的信息预测有助于阻止诈骗和网络犯罪。

像 BitLocker 和 FileVault 这样的软件使用对称加密来加密文件和文件夹。

像 BitLocker 和 FileVault 这样的软件使用对称加密来加密文件和文件夹。

对称加密用于保护网站或组织为其访问者或自身业务保留的个人数据。这样做是为了阻止公司外部的黑客或公司内部不满的员工追踪敏感数据。

我们可以在消息应用中使用这种加密技术。许多消息应用,如 WhatsApp 和 Telegram,使用对称加密来加密用户之间的消息。

访问安全网站(URL 中的“https”)时,通常使用对称加密来加密在您的浏览器和网站服务器之间传输的数据。

VPN(虚拟专用网络)使用对称加密来保护在您的设备和 VPN 服务器之间传输的数据。它保护您的互联网连接免受黑客攻击。

它还用于加密整个磁盘驱动器,从而为存储在笔记本电脑和智能手机等设备上的数据提供安全性。

对称加密算法

以下是列出的一些对称加密算法名称:

分组密码 - 分组密码将未处理的数据分成固定大小的数据段。所使用的确切密码决定了大小。128 位分组密码对每个 128 位的块进行加密,而不是对单个数字进行加密,方法是将明文分割成这些单元。

流密码 - 一次加密基本信息一个字节或一位的算法称为流密码。您可以使用比特流生成技术加密明文并生成二进制密钥。

AES(高级加密标准) - 主要用于保护敏感数据,例如政府信息。

DES(数据加密标准) - 一种较旧的加密方法,其安全性低于 AES,但在某些旧系统中仍在使用。

三重 DES(3DES) - 它是 DES 的更安全版本,它应用 DES 算法三次。

Blowfish - 它是一种对称密钥分组密码,以其快速加密和灵活性而闻名。

Rivest 密码 4 (RC4) - 以前它被广泛使用,但现在由于其漏洞而被认为是不安全的。

为什么私钥加密被称为对称密钥加密?

应该清楚为什么始终保持密钥秘密非常重要,因为对称加密的整个架构都依赖于所使用的单个密钥。如果发送方设法将秘密密钥与密文一起通信,任何人都可以拦截数据包并获取数据。由于很大一部分数据的完整性取决于用户保持密钥秘密的能力,因此这种加密类型被称为私钥加密。

即使您成功地隐藏了密钥,您仍然需要决定要使用的加密数据的密码方法。在对称密钥加密中,您可以使用的密码基本上有两种:流密码和分组密码。