- 密码学教程

- 密码学 - 首页

- 密码学 - 起源

- 密码学 - 历史

- 密码学 - 原理

- 密码学 - 应用

- 密码学 - 优点与缺点

- 密码学 - 现代时代

- 密码学 - 传统密码

- 密码学 - 加密需求

- 密码学 - 双重强度加密

- 密码系统

- 密码系统

- 密码系统 - 组件

- 密码系统攻击

- 密码系统 - 彩虹表攻击

- 密码系统 - 字典攻击

- 密码系统 - 暴力破解攻击

- 密码系统 - 密码分析技术

- 密码学类型

- 密码系统 - 类型

- 公钥加密

- 现代对称密钥加密

- 密码学哈希函数

- 密钥管理

- 密码系统 - 密钥生成

- 密码系统 - 密钥存储

- 密码系统 - 密钥分发

- 密码系统 - 密钥撤销

- 分组密码

- 密码系统 - 流密码

- 密码学 - 分组密码

- 密码学 - Feistel 分组密码

- 分组密码操作模式

- 分组密码操作模式

- 电子密码本 (ECB) 模式

- 密码分组链接 (CBC) 模式

- 密码反馈 (CFB) 模式

- 输出反馈 (OFB) 模式

- 计数器 (CTR) 模式

- 经典密码

- 密码学 - 反向密码

- 密码学 - 凯撒密码

- 密码学 - ROT13 算法

- 密码学 - 转置密码

- 密码学 - 加密转置密码

- 密码学 - 解密转置密码

- 密码学 - 乘法密码

- 密码学 - 仿射密码

- 密码学 - 简单替换密码

- 密码学 - 简单替换密码加密

- 密码学 - 简单替换密码解密

- 密码学 - 维吉尼亚密码

- 密码学 - 实现维吉尼亚密码

- 现代密码

- Base64 编码与解码

- 密码学 - XOR 加密

- 替换技术

- 密码学 - 单字母替换密码

- 密码学 - 破解单字母替换密码

- 密码学 - 多字母替换密码

- 密码学 - Playfair 密码

- 密码学 - 希尔密码

- 多字母替换密码

- 密码学 - 一次性密码本

- 一次性密码本的实现

- 密码学 - 转置技术

- 密码学 - 栅栏密码

- 密码学 - 列置换密码

- 密码学 - 隐写术

- 对称算法

- 密码学 - 数据加密

- 密码学 - 加密算法

- 密码学 - 数据加密标准

- 密码学 - 三重DES

- 密码学 - 双重DES

- 高级加密标准

- 密码学 - AES 结构

- 密码学 - AES 变换函数

- 密码学 - 字节替换变换

- 密码学 - 行移位变换

- 密码学 - 列混淆变换

- 密码学 - 轮密钥加变换

- 密码学 - AES 密钥扩展算法

- 密码学 - Blowfish 算法

- 密码学 - SHA 算法

- 密码学 - RC4 算法

- 密码学 - Camellia 加密算法

- 密码学 - ChaCha20 加密算法

- 密码学 - CAST5 加密算法

- 密码学 - SEED 加密算法

- 密码学 - SM4 加密算法

- IDEA - 国际数据加密算法

- 公钥(非对称)密码算法

- 密码学 - RSA 算法

- 密码学 - RSA 加密

- 密码学 - RSA 解密

- 密码学 - 创建 RSA 密钥

- 密码学 - 破解 RSA 密码

- 密码学 - ECDSA 算法

- 密码学 - DSA 算法

- 密码学 - Diffie-Hellman 算法

- 密码学中的数据完整性

- 密码学中的数据完整性

- 消息认证

- 密码学数字签名

- 公钥基础设施

- 哈希

- MD5(消息摘要算法 5)

- SHA-1(安全哈希算法 1)

- SHA-256(安全哈希算法 256 位)

- SHA-512(安全哈希算法 512 位)

- SHA-3(安全哈希算法 3)

- 哈希密码

- Bcrypt 哈希模块

- 现代密码学

- 量子密码学

- 后量子密码学

- 密码学协议

- 密码学 - SSL/TLS 协议

- 密码学 - SSH 协议

- 密码学 - IPsec 协议

- 密码学 - PGP 协议

- 图像与文件加密

- 密码学 - 图像

- 密码学 - 文件

- 隐写术 - 图像

- 文件加密和解密

- 密码学 - 文件加密

- 密码学 - 文件解密

- 物联网中的密码学

- 物联网安全挑战、威胁和攻击

- 物联网安全的加密技术

- 物联网设备的通信协议

- 常用加密技术

- 自定义构建加密算法(混合加密)

- 云密码学

- 量子密码学

- 密码学中的图像隐写术

- DNA 密码学

- 密码学中的一次性密码 (OTP) 算法

- 区别

- 密码学 - MD5 与 SHA1

- 密码学 - RSA 与 DSA

- 密码学 - RSA 与 Diffie-Hellman

- 密码学与密码学

- 密码学 - 密码学与密码分析

- 密码学 - 经典与量子

- 密码学与隐写术

- 密码学与加密

- 密码学与网络安全

- 密码学 - 流密码与分组密码

- 密码学 - AES 与 DES 密码

- 密码学 - 对称与非对称

- 密码学有用资源

- 密码学 - 快速指南

- 密码学 - 讨论

密码学 - 现代时代

密码学和加密对于数据安全非常有用。在当今世界,它在保护网络数据方面非常重要。互联网允许计算机在任何地方相互通信。但随之而来的是,许多入侵者试图让我们关心我们所做的事情。负责维护数据安全的人员或公司。加密是我们实现这一目标的主要方式。在本章中,我们将讨论当今出于安全目的而使用密码学的各种方法。

现代密码学使用复杂的数学技术对信息进行编码,以便只有预期的接收者才能理解它。密码学主要有两种类型:对称密码学和非对称密码学。

随着技术的不断发展,密码学也在不断发展,研究人员不断开发新的方法来应对潜在的威胁。

经典密码学与现代密码学

经典密码学和现代密码学都是用于确保信息安全的方法,但它们在许多方面有所不同,让我们一一讨论这些差异 -

技术

经典密码学基于手动方法和机械设备,如笔和纸、机械密码机(如 Enigma)或简单的电子电路。

而现代密码学则使用先进的计算技术,如数字计算机、专用加密硬件和软件算法。

安全强度

经典密码学主要依赖于简单的替换或转置技术。这对于现代计算机来说很容易破解,主要借助暴力破解攻击。

现代密码学使用更复杂的算法。这使得它更安全,不易受到攻击。它使用数学原理,如素数理论、离散对数和椭圆曲线来创建最佳的加密方案。

时间段

经典密码学在 20 世纪之前使用。那时使用的技术包括凯撒密码和 Enigma 密码机。

现代密码学是在 20 世纪和 21 世纪发展起来的,它使用先进的数学算法和计算机技术。

密钥管理

在经典密码学中,密钥管理非常具有挑战性,因为密钥需要在双方之间安全共享,而不会被拦截。此功能可能使经典密码系统容易受到攻击。

现代密码学使用非对称加密,其中每个用户都有一对密钥。一个用于加密的公钥和一个用于解密的私钥。此功能消除了密钥分发的需要,并提供了更强大的安全性。

应用

经典密码学主要用于军事和外交应用,以及在古代和历史上获取重要信息。

现代密码学存在于当今的数字世界中,用于在线交易、金融交易、数据存储和身份验证方法,例如保护数字签名和生物识别。

总的来说,虽然经典密码学为现代密码学原理奠定了基础,但现代密码学通过数学、计算机技术和密码分析的进步提供了更强大的安全性以及更广泛的应用。

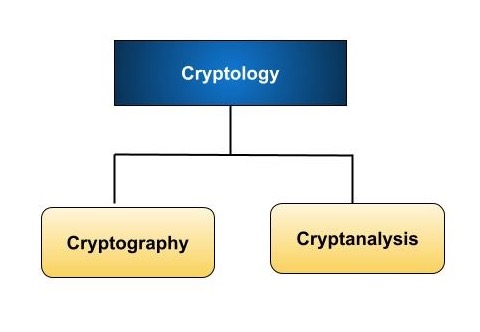

密码学的上下文

密码学,即密码系统的研究,可以细分为两个分支 -

密码学

密码分析

什么是密码学?

密码学是设计具有提供数据安全能力的密码系统的科学。密码学处理数字数据的实际安全问题。它描述了基于会计系统设计的设备,这些系统提供基本的信息安全服务。您可以将密码学视为一个巨大的工具集,其中包含用于安全操作的方法。

什么是密码分析?

密码分析是破解密文的艺术和科学。它也是密码学的一个分支。密码系统生成要传输或存储的密文。它涉及研究密码设备,以期破解它们。密码分析还用于测试新加密技术的安全性,因为它们正在开发中。

注意 - 密码学处理密码系统的设计,而密码分析则研究破解密码系统。

密码学原语

密码学原语只不过是密码学中的工具和技术,可以有选择地使用它们来提供所需的安全性 -

加密

哈希函数

消息认证码 (MAC)

数字签名

下表显示了可以独立实现特定安全服务的原语。

| 原始服务 | 加密 | 哈希函数 | 消息认证码(MAC) | 数字签名 |

|---|---|---|---|---|

| 机密性 | 是 | 否 | 否 | 否 |

| 完整性 | 否 | 有时 | 是 | 是 |

| 身份认证 | 否 | 否 | 是 | 是 |

| 不可否认性 | 否 | 否 | 有时 | 是 |

注意 − 为了从密码系统中获得一组必要的安全服务,加密原语通常相互连接并具有复杂的关系。